Krađa indentiteta

Sadržaj |

1. Uvod

Razvojem Interneta i povećanjem broja korisnika istog, počeo se razvijati i online kriminal. Postoje mnoge kriminalne aktivnosti koje se provode online, a jedna od njih je i krađa identiteta. Iako se konstantno razvijaju i usavršavaju metode koje sprječavaju takve ilegalne radnje, takve aktivnosti je vrlo teško zaustaviti.

U ovom radu govorit će se o krađi identiteta na Internetu. Objasnit će se način na koji se mogu ukrasti osobni podaci a sve s ciljem podizanja svijesti kod samih korisnika Interneta o toj problematici kako bi se svojim ponašanjem u online okruženju zaštitili od takvih prijetnji i u budućnosti ih možda i potpuno eliminirali.

--Kukolja Vedran 11:43, 4. lipnja 2013. (CEST)

2. O krađi identiteta

Krađa identiteta je oblik krađe nečijeg identiteta pri kojoj se netko lažno predstavlja i preuzima tuđi identitet, obično kako bi se pristupio resursima ili novcu i drugim pogodnosti ime žrtve. Žrtva krađe identiteta može pretrpjeti ozbiljne posljedice ako ih neko optuži za radnje koje je počinitelj uradio pod njihovim imenom. Krađa identiteta se desi kad netko upotrijebi tuđe osobne podatke poput imena, identifikacijskog broja ili broja kreditne kartice bez njihove dozvole. Krađa identiteta kao pojam pojavljuje se 1964 – pojam je kao ideja pogrešan jer je identitet jedinstven i biometrijski dokaziv, pravilniji termini bi bili lažno predstavljanje ili prijevara identiteta (indentity fraud))

Utvrđivanje veza između krađe podataka i krađe identiteta je zahtjevno jer je pri krađi identiteta teško potvrditi kako je počinitelj došao do osobnih podataka žrtve,a često se i dešava da ljudi ni ne znaju da je njihov identitet ukraden. Prevara pomoću tuđeg identiteta je česta kod krađe identiteta, ali ne i nužna. Netko može ukrasti ili zloupotrijebiti osobne podatke bez da nakon toga počini krađu identiteta pomoću ukradenih podataka, na primjer prilikom provaljivanja u baze podataka. Vladin ured u SAD-u je utvrdio da kod većine proboja ne dolazi do kasnije krađe identiteta ali i da je nemoguće utvrditi sve što je učinjeno s ukradenim podacima. Kasnija ne-objavljena studija Carnegie Mellon sveučilišta nam govori da je razlog krađe identiteta najčešće nepoznat i da je vjerojatnost da postanete žrtva krađe identiteta prilikom proboja podataka otprilike 2%. U novije vrijeme udruga potrošača podataka utvrdila je jedan od najvećih proboja podataka ikada, pri kojem je ukradeno više od četiri milijuna datoteka rezultirao krađom samo 1800 otkrivenih krađa identiteta.

Napadi s ciljem krađe identiteta na Internetu prvi puta su se pojavili 1996. godine. Do takvih napada došlo je zbog toga jer je AOL onemogućio otvaranje korisničkih računa s lažnim brojevima kreditnih kartica. Ti napadi su u početku bili vrlo jednostavni a cilj ima je bio uzeti korisničko ime i lozinku određene osobe za pristup Internetu. Organizatori napada direktno su se obratili svojim žrtvama te su im se predstavili kao zaposlenici AOL-a i od njih izravno tražili željene podatke.

"Cyber kriminal Made Easy" – članak o informatičkom kriminalu nedavno je objasnio do koje razine su crakeri sposobni koristiti malicijozne kodove. Kao jedan od sigurnosnih stručnjaka Gunter Ollmann je izjavio: „Zanima vas krađa kreditne kartice ? Postoji app i za to.“ Čime je dočarao lakoću kojom današnji cyber – kriminalci dolaze do podataka preko interneta. Jedan od najnovijih programa korištenih za zarazu računala „Zeus“ je toliko prijateljski prema korisniku da ga može koristiti i neiskusni korisnik. Iako je program jednostavan za upotrebu to ne smanjuje njegovu opasnosti štetu koju može načiniti kompjuteru i napadnutom korisniku. Na primjer Zeus ili neki slični program može ukrasti informacije o kreditnoj kartici, važne dokumente i sl. Ako bi neki cracker došao do tih podataka to bi moglo predstavljalo prijetnje od buduće krađe identiteta pa do terorističkog napada.

Takvi napadi koji imaju cilj krađe nečijeg identiteta odnosno nečijih osobnih podataka nazivaju se phishing. Napadač se žrtvi predstavi kao legitiman primatelj određenih podataka, te od svoje žrtve na taj način saznaje njezine osobne podatke.

U današnje vrijeme napadi krađe identiteta mnogo su sofisticiraniji od prvih takvih napada koji su se odvijali, ali je suština samih napada ostala ista.

Žrtva od napadača dobiva lažnu poruku o zlouporabi njezina računa ili o nekom drugom problemu kojeg je hitno potrebno riješiti. Napadač se u poruci predstavlja kao član legitimne organizacije te navodi žrtvu da posjeti web stranicu koja se nalazi u poruci. Takva web stranica zapravo je lažna web stranica koja svojim izgledom odgovara originalnoj web stranici kako korisnik ne bi posumnjao u vjerodostojnost stranice.

Na toj stranici žrtva mora unijeti svoje osobne podatke, od korisničkog imena, lozinke i drugih osobnih podataka koji se zatim pohranjuju na napadačevu poslužitelju te ih on kasnije može upotrijebiti za neovlašteni ulaz putem korisnikovih podataka a sve s ciljem ostvarenja određene materijalne ili druge koristi.

Napadači mogu sakupljati osobne podatke za pristup bilo kojem ciljnom sustavu. Najpopularniji sustavi za koje se prikupljaju osobni podaci žrtava su razni bankarski sustavi, sustavi za internetsko plaćanje, društvene mreže, online igre i sl.

--Mario Sinčić 11:52, 4. lipnja 2013. (CEST)

3. Tipovi krađe identiteta

Krađu identiteta možemo podijelit u 5 kategorija:

1. Kaznena krađa identiteta (predstavljajući se kao druga osoba kada je uhvaćena zbog zloćina). 2. Financijska krađa identiteta (korištenjem tuđeg identiteta kako bi osoba dobila npr. kredit, robu ili neku uslugu). 3. Medicinska krađa identiteta (korištenje tuđeg identiteta kako bi dobili lječničku skrb, dopunsko osiguranje, moguća je i zlouporaba droge). 4. Krađa identiteta djece 5. Ostalo (mogućnost krađe identiteta kako bi se olakšalo financiranje zločina poput ilegalne imigracije, terorizma, špijunaže i sl.).

3.1. Kloniranje i prikrivanje identiteta

U ovoj situaciji, identitet lopova glumi netko drugi kako bi prikrio svoj pravi identitet. Primjer mogu biti ilegalni imigranti, ljudi se skrivaju od vjerovnika ili drugih pojedinaca ili onih koji jednostavno žele postati anonimni iz osobnih razloga. Drugi primjer mogu biti pozeri (posers), naziv koji se daje ljudima koji koriste fotografije i informacije drugih na društvenim mrežama. Uglavnom, pozeri (posers) stvaraju uvjerljive priče koje uključuju prijatelje od stvarne osobe koju oponašaju. Za razliku od krađe identiteta koristi se za dobivanje kredita koji obično dolazi na vidjelo kada su dugovi montirani. Prikrivanje može nastati na neodređeno vrijeme bez otkrivanja, osobito ako osoba koja krade identitet je u mogućnosti dobiti lažne vjerodajnice kako bi prošla razne testove provjere autentičnosti u svakodnevnom životu.

3.2. Kaznena krađa identiteta

Kada se osoba lažno predstavalja da je netko tko nije u trenutku uhićenja policije, to se naziva kaznena krađa identiteta. U nekim slučajevima kriminalci su se predstavljali lažnim, ukrađenim osobnim iskaznicama ili krivotvorenim iskaznicama te tako nanosili štetu osobama kojima su ukrali identitet. Na taj način troškovi kriminalnih radnji i kazne koje je osoba koja se lažno predstavila su bile stavljene na žrtvino ime. Žrtva krađe identiteta za takve stvari saznaju sasvim slučajno, primjerice primajući sudski poziv, kada ih policija zaustavi za mali prekršaj uvide da im vozačka nije valjana, kod zapošljavanja kada poslodavac traži dosje o prekršajima, itd.. Žrtvama krađe identiteta ukoliko otkriju da su žrtve krađe identiteta, može biti otežavajuće samo brisanje dosjea koji im je stvorio kradljivac identiteta. Koraci potrebni za brisanje žrtvnih netočnih kaznenih evidencija ovise pod kojim okolnostima se zločin dogodio i da li se može utvrditi istina kaznenog dijela. Žrtva mora dokazati svoj identitet na neki pouzdan način, kao što je otisak prsta ili DNK te ići na sud kako bi bio oslobođen optužbi. Vlasti trajno mogu zadržati identitet žrtve kao pseudonim za kazneno pravni identitet u svojim bazama podataka kaznene evidencije. Jedan od problema kojim se žrtva krađe može susresti i je i da razne baze podataka mogu imat netočne informacije tj netočne evidencije u svojim bazama podataka, čak i nakon što su sudske i policijske evidencije ispravljene. Tako je moguće da buduća pozadinska provjera podataka će vratiti netočnu kaznenu evidenciju. To može utjecati na žrtve krađe identiteta za nekoliko mjeseci pa do čak godinu dana nakon što je žrtva pokradena.

3.3. Sintetička krađa identiteta

Varijacija krađe identiteta koja je nedavano postala češća je sintetička krađa identiteta, u kojoj su identiteti u cijelosti ili djelomično proizvedeni. Najčešća tehnika uključuje kombiniranje pravog broja socijalnog osiguranja s imenom i datumom rođenja. Sintetičku krađu identiteta je teže pratiti jer ona ne pokazuje na obje osobe kreditno izvješće izravno, ali može se pojaviti kao posve nova datoteka u kreditnom uredu ili kao podpodatak na jednom od žrtvnih kreditnih izvješća. Sintetička krađa identiteta prije svega šteti vjerovniku koji nesvjesno odobri kredit prevarantu. Pojedinačne žrtve mogu biti pogođene ako se njihova imena mješaju s sintetičkim identitetom, ili ako negativne informacije u podpodacima utječu na njihove kreditne rejtinge.

3.4. Medicinska krađa identiteta

Medicinska krađa identiteta događa se kada netko traži medicinsku skrb pod identitom druge osobe . Osim rizika financijske štete koja je zajednička svim oblicima krađe identiteta, kradljivčeva povijest bolesti može biti dodana povijesti bolesti osobe koja je žrtva krađe identiteta. Netočne informacije u žrtvinoj evidenciji je teško ispraviti, a može utjecati na buduće lječenje žrtve krađe identiteta ili uzrokovati poteškoće lječnicima zbog dezinformacija, te na taj način pogrešno lječiti osobu koja je žrtva krađe.

3.5. Krađa identiteta djece

Krađa identiteta djece događa se kada se socijalno osiguranje maloljetne osobe koristi od strane druge osobe za osobnu dobit. Varalica može biti član obitelji, prijatelja ili čak stranac koji je usmijeren na djecu. Broj socijalnog osiguranja djece je vrijedan jer nemaju nikakvu informaciju povezanu s njima. Lopovi mogu uspostaviti kreditne linije, dobiti vozače dozvole ili kupiti kuću koristeći djetetov identitet. Ova prijevara može biti neprimjećena godinama. Krađa identiteta djece je vrlo česta, a istraživanja su pokazala da taj problem sve više i više raste.

--Kukolja Vedran 11:43, 4. lipnja 2013. (CEST)

4. Tehnike za preuzimanje i krađu osobnih podataka

Kradljivci identiteta obično pronalaze i iskorištavaju identifikacijske podatke o pojedincima, ili različite sigurnosne provjere – pitanja koje koriste za identifikaciju, sa svrhom da se lažno predstavljaju i koriste njihovom identifikacijom. Osim najčešćih načina prijevare poput phisinga postoje i mnogi drugi kojima kriminalac pokušava prikupiti podatke o perspektivnoj žrtvi.

Primjeri tehnika prikupljanja podataka:

Prekapanjem smeća (Dumpster diving) sa svrhom pronalaska osobnih informacija.

Vračanjem i preuzimanjem osobnih podataka sa suvišne informatičke opreme ili medija za pohranu podataka, primjerice; osobnih računala, servera, dlanovnika, mobilnih telefona, USB-a i tvrdih diskova koji su neprimjerno bačeni u na javnim otpadima, poklonjeni ili prodani bez da su pravilno izbrisani.

Korištenjem javnih podataka pojedinih građana koji su objavljeni u nekim službenim registrima poput biračkih registra.

Krađom bankovne ili kreditne kartice, osobne iskaznice, putovnice ili identifikacijskih žetona – obično đeparenjem ili sve češće internetom krađom e-poruka.

Anketama s pitanjima koja se smatraju općenitima i bezazlenima poput majčinog djevojačkog prezimena ili najdražeg automobila ili koje je ime najdražeg ujaka i slično.

Skeniranjem informacija s bankovnih ili kreditnih kartica pomoću ručnih čitaća kartica i pri tome izrađuju – kloniraju vlastiti primjerak kartice.

Upotrebljavanjem „beskontaknih“ čitaća kartice da prikupe podatke s RFID-odobrenih putovnice bežičnim putem.

Promatranjem pojedinca kako upisuje svoje podatke za prijavu, brojeve kartica i slično u informatičku opremu koja ih zahtjeva – obično na javnim mjestima – Shoulder surfing – danas se slična metoda primjenjuje pomoću malicioznih programa – spywera koji promatraju tj špijuniraju što osoba upisuje na računalu.

Krađa osobnih informacija putem računala probojem sigurnosti pretraživača ili malicioznim programima poput trojanskog konja, keystroke login programa ili nekih drugih spywera.

Hakiranje računalnih mreža, sistema i baza podataka sa svrhom pronalaženja veće količine osobnih podataka.

Iskorištavanje proboja koji rezultiraju objavljivanjem ili ograničenim objavljivanjem osobnih podataka poput imena, adrese, broja socijalnog osiguranja ili broja kreditne kartice.

Reklamiranje lažnih poslovnih ponuda sa svrhom prikupljanja biografije i prijava koje obično otkrivaju ime, kućnu i e-mail adresu, telefonski broj i ponekad i bankovne podatke.

Iskorištavanje unutarnjeg pristupa i privilegija IT stručnjaka za pristup osobnim podacima na sistemima svojih poslodavaca.

Infiltriranje organizacija koje pohranjuju i obrađuju velike količine podataka ili izuzetno vrijedne osobne informacije.

Phishing - oponašanje pouzdanih organizacija u e-mailovima, SMS-ovima, telefonskim pozivima ili drugim oblicima komunikacije s ciljem prijevare žrtve i izmamljivanja njihovih osobnih podataka i podataka za prijavu, te prevare tipične su na lažnim korporativnim web stranicama ili formama za prikupljanje podataka.

Izravni napadi na slabe lozinke i korištenje pogađanja odgovora na slaba sigurnosna pitanja za poništavanje lozinke.

Pregledavanje društvenih mreža s ciljem prikupljanja osobnih podataka objavljenih od strane korisnika, prikupljene se informacije često dalje koriste nakon preuzimanja identiteta da bi se činili vjerodostojnijima pri kontaktu s drugim ljudima.

Preusmjeravanje žrtvinog e-mail-a ili internet postova na različitim stranicama kako bi dobili osobne i identifikacijske podatke osobe, izvješća računa te bankovnih i kreditnih kartica, često se koristi da bi se odgodilo otkriće novih dugova ili ugovora uspostavljenih od kradljivca identiteta u ime žrtve.

Pretexting - lažno predstavljanje da prevare ciljanje ljude većinom davatelje usluga i radnika na poziciji za pomoć korisnicima sa svrhom otkrivanja osobnih informacija i podataka za prijavu ili promjenu korisničke lozinke tj. pristupna prava.

Krađe čekova da se prikupe bankovni podaci, uključujući broj računa.

Uspostavljanje prijateljstva sa strancima preko društvenih mreža i iskorištavanje njihovog povjerenja za dobivanje privatnih informacija o njima.

--Kukolja Vedran 11:56, 4. lipnja 2013. (CEST)

5. Provedba napada krađe identiteta

Kako bi se krađa identiteta mogla uspješno provesti, odnosno kako bi se phishing napad uspješno proveo, potrebno je pripremiti web stranicu koja je svojim izgledom identična stranicama tvrtke ili organizacije na koju se cilja.

U drugom koraku pomoću poruke se žrtvu krađe identiteta navodi da posjeti takvu web stranicu te da na njoj upiše svoje osobne podatke. Budući da žrtva misli da se ona nalazi na „pravoj“ stranici, ona upada u prevaru.

Poruka kojom se žrtvu mami na posjet lažne web stranice mora biti uvjerljiva kako bi žrtva nasjela na nju te je potrebno da se ista dostavi elektroničkom poštom.

Kako bi sama poruka bila uvjerljiva, potrebno je koristiti isti stil i grafička obilježja kakva koristi i „prava“ organizacija. Također, potrebno je da se u poruci naglašava sama važnost poruke.

Kada žrtva nasjedne na prevaru i posjeti takvu web stranicu od nje se najčešće odmah na početku traži unos korisničkog imena i lozinke baš kao i na originalnoj web stranici.

Kod nekih krađa identiteta od korisnika se osim osobnih podataka traže i mnogi drugi podaci. Npr. kod imitiranih web stranica banaka od žrtve se može tražiti unos brojeva kreditnih kartica, pinova, datuma rođenja, imena, prezimena, adrese i drugih povjerljivih osobnih podataka.

Nakon što se ukradu žrtvini osobni podaci, napadač mora te podatke iskoristiti jako brzo, prije nego samo žrtva shvati u kakvoj se situaciji našla i blokira „ukradene“ račune.

Kod prijevara koje se odnose na financijske institucije, ukradeni novac se najčešće prebacuje u inozemstvo i to preko institucija koje ne surađuju baš previše s vlastima pa im odbijaju dati podatke o transakcijama koje se provode na njihovim računima. Takve institucije su npr. eGold i Western Union.

U posljednje vrijeme, zakoni su se promijenili i postrožili pa vlasti ipak mogu dobiti podatke o transakcijama, ali se nažalost već pokrenute transakcije ne mogu zaustaviti te samim time se ne može spriječiti isplata novca.

Iako su ovakvi napadi krađe identiteta vrlo dobro razrađeni, oni mogu propasti iz nekoliko razloga. Lažne e-mail poruke koje se šalju potencijalnim žrtvama često mogu završiti u spam pretincima elektroničke pošte žrtve. Takve poruke u nekim slučajevima ne prolaze filtre elektroničke pošte žrtava, pa upravo iz toga razloga žrtva često izbjegne potencijalni napad a da toga nije ni svjesna.

Osim navedenog razloga, lažne e-mail poruke i lažne web stranice često sadrže neke greške što kod iskusnijih korisnika Interneta može probuditi sumnju u vjerodostojnost takvih poruka i web stranica te oni naprosto ignoriraju takvu poruku ili odmah napuste takvu web stranicu.

Ukoliko ipak phishing napad uspije, odnosno ukoliko žrtva krađe identiteta napadaču neznajući ustupi svoje osobne podatke, napadač dobiva saznanja o vrlo vrijedim podacima koje zatim može iskoristiti protiv žrtve krađe identiteta.

5.1. Podjela organizatora napada

Osobe koje se bave krađom identiteta mogu se podijeliti u dvije skupine i to ovisno o njihovoj organiziranosti prilikom takvih radnji.

5.1.1. „Handwerker“ model napada

U prvu skupinu spada „handwerker“ model. Kod takvog modela krađe identiteta, napadači rade potpuno samostalno. Ista osoba kreira lažnu web stranicu, šalje lažne e-mail poruke te sakuplja dobivene osobne podatke.

Takvi napadači vrlo često nemaju razvijene velike tehničke vještine zbog čega njihovi napadi nisu sofisticirani. To se može uočiti na temelju kreiranih web stranica i poruka. Oni vrlo često koriste automatske alate za prevođenje s jednog jezika na drugi što uzrokuje pogreške u njihovim tekstovima. Zbog toga što takav napadač djeluje samostalno, oni nemaju fleksibilnost koja je potrebna kako bi se napad mogao prikriti pa vrlo često ni ne slute da mjerodavne službe prate njihove napade te da provode istragu nad njima.

5.1.2. „Camorra“ model napada

U drugu skupinu napadača spadaju napadači koji se koriste „camorra“ modelom. Takve napade izvodi organizirana skupina. Skupina se sastoji od nekoliko osoba gdje svaka osoba ima određenu ulogu unutar skupine i svaka osoba odrađuje dio posla vezanog uz samu krađu osobnih podataka.

5.1.2.1. Dizajneri stranica i poruka

Dizajneri stranica i poruka zaduženi su za izradu lažnih web stranica i poruka elektroničke pošte. Vrlo je bitno da su takve web stranice i elektroničke poruke vješta kopija originalnog dizajna kojeg koristi „prava“ organizacija.

5.1.2.2. Osiguravatelj smještaja

Osiguravatelji smještaja zaduženi su za plasman stranica na Internet. Oni prilikom postavljanja lažnih web stranica na Internet mogu koristiti zakupljene poslužitelje, druge provaljene stranice ili zaražena računala.

5.1.2.3. Financijski agenti

Zaduženi su za prebacivanje novca s kompromitiranih računa na inozemne račune u inozemstvu. Prilikom toga, najčešće se služe financijskim servisima koji ne surađuju baš previše s mjerodavnim organima.

5.1.2.4. Pouzdanici

Pouzdanici su osobe od povjerenja organizatora krađe identiteta. Oni su zaduženi za prikupljanje novca s inozemnih računa koji su poslali financijski agenti. Taj novac oni zatim šalju organizatorima napada krađe identiteta.

Napadači koji rade u skupinama visoko su organizirani i visoko specijalizirani. Svaki od njih vrlo dobro zna svoj posao. Svjesni su da ih vlasti konstantno prate te upravo zbog toga ulažu znatne napore kako bi prikrili svoje tragove i ostavili tragove koji će istražitelje navesti na krivi put.

5.2. Pojmovi kod krađe identiteta

5.2.1. Elektronička pošta

Poruke koje potencijalne žrtve krađe identiteta dobivaju u većini slučajeva su istog ili sličnog sadržaja. U svakoj poruci sadržana je poveznica na lažnu stranicu, a kako bi se žrtve navelo da posjete lažne stranice obično im se u poruci navodi da se npr. pojavila greška u osobnim podacima te da ih je čim prije potrebno ažurirati kako im ne bi bio blokiran račun, da se pojavila sumnjiva transakcija iz inozemstva i da je potrebno da ju korisnik provjeri, da se dogodio kvar na poslužiteljima pružatelja usluge te da je potrebno da korisnik čim prije obnovi svoje podatke i sl.

U takvim lažnim elektroničkim porukama često se skrivaju stvarna odredišta poveznica koje se nalaze u poruci i koje žrtva treba posjetiti. Pomoću HTML koda adresa koja se prikazuje na ekranu i stvarno odredište mogu biti različiti.

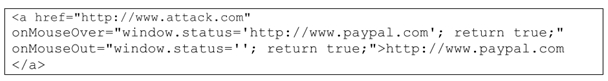

Primjer takvog koda prikazuje Slika 5.1.

Slika 5.1. Primjer upotrebe HTML koda za prikivanje prave lokacije odredišta - preuzeto od D. Ružmana

Lažne poruke često mogu sadržavati mnoge greške pa ukoliko potencijalne žrtve malo bolje pruće dobivenu poruku, postoji mogućnost da otkriju kako se radi u lažnom e-mailu. Također, potrebno ja napomenuti da se u lažnim porukama često može nalaziti i zlonamjerni softver koji se nakon otvaranja poruke instalira na žrtvino računalo te kasnije bilježi žrtvine lozinke i druge podatke.

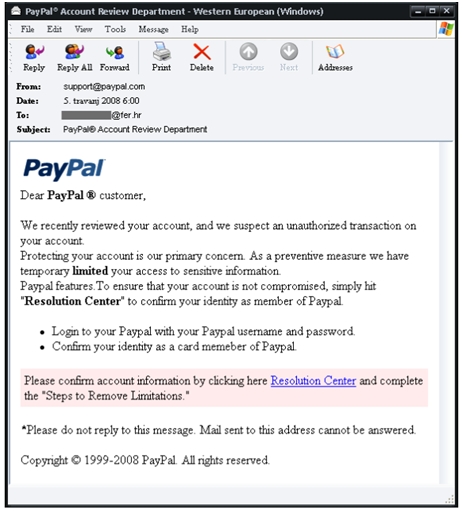

Primjer phishing poruke za krađu osobnih podataka prikazuje Slika 5.2.

Slika 5.2. Primjer phishing poruke za krađu osobnih podataka - preuzeto od D. Ružmana

5.2.2. Web stranice

Lažne web stranice na koje se pozivaju žrtve krađe identiteta identična su kopija originalnih stranica koje one imitiraju. Kako bi bile uvjerljive, koriste se isti stilovi, grafički dizajn, logotipovi i ostale vizualne oznake kao i na originalnoj stranici.

Najjednostavniji model lažne stranice sastoji se od doslovno prepisanog HTML i CSS koda s originale stranice. Jedina izmjena koju je potrebno učiniti jest preusmjeriti adresu na koju će se proslijediti podaci nakon pritiska na gumb "SUBMIT" ili "LOGIN" kako bi napadač došao do osobnih podataka. Kako bi se to učinilo, kreira se jednostavna PHP skripta na poslužitelju koja ovisno o izvedbi prihvaća GET ili POST zahtjeve te pohranjuje dobivene podatke. Nakon što se kreira PHP skripta, još se samo ubacuje adresa skripte u FORM oznaku u HTML dokumentu.

Lažne stranice se vrlo jednostavno postavljaju na Internet budući da postoji mnogo besplatnih poslužitelja koji omogućuju takve stvari. Također, može se i zakupiti poslužitelj u onim državama koje nemaju definirane zakone o računalnom kriminalu.

Nakon što korisnik na lažnoj web stranici unese svoje podatke i pritisne tipku za ulaz, najčešće se prividno ništa ne događa. Ukoliko napadač nema namjeru doći do drugih podataka osim korisničkog imena i lozinke, korisnik se preusmjerava na originalnu stranicu na koju je htio ući i ovdje završava cijeli postupak budući da su prikupljeni korisnički podaci od žrtve.

Prilikom izrade lažne stranice sve poveznice osim one za slanje osobnih podataka i dalje ostaju pokazivati na dijelove originalne stranice. Često ostaju dostupna i istaknuta upozorenja o phishingu i zaštiti osobnih podataka što dodatno može zbuniti sumnjičave korisnike te ih uvjeriti da je stranica prava.

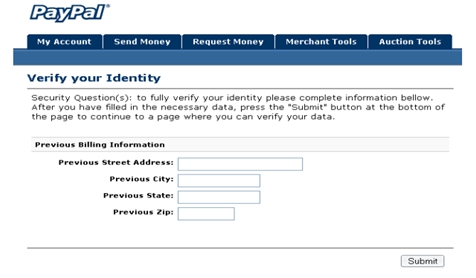

Primjer lažne PayPal stranice prikazuje Slika 5.3.

Slika 5.3. Primjer lažne PayPal stranice - preuzeto od D. Ružmana

5.2.3. Tipovi web adresa

U većini slučajeva adresa lažnih web stranica se ne može sakriti. Kako bi se smanjila sumnja potencijalnih žrtava, koriste se razni trikovi kako bi se korisnike uvjerilo da lažna web stranica pripada organizaciji za koju se predstavlja, npr. slovo „l“ se u adresi zamijeni s „1“ ili velikim slovom i „I“, slovo „w“ se zamijeni slovim “vv“ i sl.

Adrese koje se koriste za lažne web stranice mogu se svrstati u pet kategorija: 1. Ime domene se u adresi zamjenjuje se IP adresom na kojoj se server nalazi, npr. http://161.53.72.23 2. Skrivanje stvarne domene dodavanjem ciljane domene u adresu, npr. http://www.pibliceflam.be/www.PayPal.Com/FR-fr/cgi-bin 3. Skrivanje stvarne domene dodavanjem imena ciljane domene u poddomenu, npr. http://www.paypal.nd.pl 4. Naziv domene se pogrešno napiše, npr. http://www.paypai.com 5. Upotreba adresa koje su namijenjene za preusmjeravanje

5.2.4. Tijek novca

Kod financijskog napada, napadač mora preuzeti novac s kompromitiranog računa. Radi vlastite zaštite, napadač može zaposliti agente koji će prebaciti novac na svoje račune. Agenti podižu novac s kompromitiranih računa te ga šalju u inozemstvo. Drugi agenti sakupljaju taj novac u inozemstvu i šalju ga napadaču. Prilikom tih radnji, najčešće se koriste sustavi za obavljanje financijskih transakcija koji ne surađuju previše s vlastima te nemaju mogućnost opoziva zadanih naloga.

5.2.5. Zlonamjerni softver

Pomoću raznih zlonamjernih softvera posao krađe identiteta znatno se olakšava. Preduvjet za to jest naravno da se takav zlonamjerni softver instalira na žrtvino računalo.

Najjednostavniji način širenja zlonamjernih softvera jest kao privitku e-mailu. Takva metoda je vrlo stara te u današnje vrijeme postoje mnoge metode pomoću kojih se korisnik može zaštititi od takvih poruka, ovom metodom se još uvijek može zaraziti jedan dio korisnika.

Nakon što se zlonamjerni softver instalira na žrtvino računalo, za napadača se otvara široki spektar mogućnosti nepovoljnih za žrtvu.

Napadač pomoću takvog softvera može doći do svega što je korisnik upisao, kao što su korisnička imena i lozinke.

Osim navedenog, zlonamjerni softver može preusmjeravati mrežni promet zaraženog računala. Na taj način, kada žrtva pokuša otvoriti web stranice npr. nekih financijskih institucija, napadač preusmjerava žrtvu na lažne stranice te dolazi do žrtvinih podataka.

--Mario Sinčić 11:54, 4. lipnja 2013. (CEST)

6. Pharming napadi krađe identiteta

Takav oblik napada sličan je phishing napadu ali se razlikuje po tome što se umjesto e-mail poruka koristi trovanje DNS poslužitelja. Kod takvog načina krađe identiteta promet se preusmjerava na IP adresu koja se nalazi pod kontrolom napadača. Npr. dio korisnika stranice www.paypal.com, preusmjerava se na IP adresu na kojoj se nalazi stranica pod kontrolom napadača. Takva stranica vizualno je identična originalnoj PayPalovoj stranici. Na taj način napadač saznaje žrtvine osobne podatke i prije nego li je žrtva otkrila da je napadnuta. Pharming napad je vrlo teško izvesti i njegovo izvođenje je mnogo kompliciranije od phishing napada ali su zato u slučaju uspjeha koristi za napadača mnogo veće. Na crnom tržištu postoje mnogi alati pomoću koji se mogu stvoriti lažne web stranice i poslati lažna elektronička pošta. Ukoliko se napadač domogne takvih alata, cijeli postupak krađe identiteta može se vrlo jednostavno pripremiti te napadaču ostane samo pripremiti tehnički dio napada. Kako bi poslao elektroničku poštu napadač može koristiti aktivne mreže računala koje su zaražene zlonamjernim programima za širenje neželjene pošte.

--Kukolja Vedran 11:56, 4. lipnja 2013. (CEST)

7. Zaštita od krađe identiteta

Kako bi se izbjegli napadi krađe identiteta, postoje određene organizacije koje se bave sakupljanjem informacija o takvim aktivnostima te na neki način pružaju i određenu razinu zaštite od takvih napada.

Najpoznatije takve organizacije su APWG, PhishTank i Symantec PRN. Radnje koje provode navedene organizacije dostupne su široj javnosti. Osim njih, druge tvrtke kao što su npr. Microsoft i Google također se bave sakupljanjem podataka o takvim napadima i sprečavanjem istih, samo što oni te podatke koriste za vlastite potrebe te oni nisu dostupni široj javnosti.

7.1. Sustavi za zaštitu

Najučinkovitija zaštita od krađe identiteta može se ostvariti pomoću korištenja sigurnih internet preglednika, filtera neželjene pošte, raznih antivirusnih programa te konstante edukacije korisnika Interneta.

7.1.1. Internet preglednici

Najpopularniji i najčešće korišteni web preglednici – Microsoft Internet Explorer, Mozilla Firefox i Google Chrome imaju u sebi ugrađenu funkciju prepoznavanja zlonamjernih stranica. Nakon što preglednik prepozna zlonamjernu stranicu, korisnik se upozorava na to.

Sustav prepoznavanja zlonamjernih stranica svodi se na crne liste zlonamjernih stranica. Svaka stranica na koju korisnik želi pristupiti provjerava se da li se ona nalazi na toj crnoj listi. Ukoliko je stranica na takvoj listi, korisniku se šalje poruka te ga se upućuje da ne posjeti takvu stranicu. Takav način provjere zlonamjernih web stranica koristi većina web preglednika, svaki na svoj način, ali u konačnici cijeli postupak je dosta sličan.

Ovakva provjera web stranica nije 100 % učinkovita budući da se korisniku daje samo djelomična sigurnost. Postoji mogućnost da će određena stranica biti proglašena zlonamjernom tek nakon što se preko te stranice već ukradu osobni podaci od korisnika. Drugi problem kod korištenja takvih crnih lista zlonamjernih stranica leži u tome što se na tu listu može dodati čitava domena koja sadrži zlonamjerne stranice, a zajedno s njom se dodaje i veći broj potpuno legalnih i sigurnih stranica.

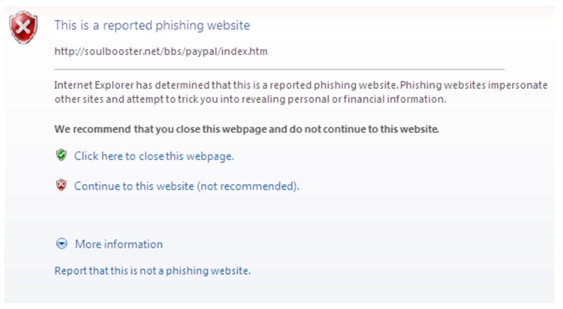

Slika 7.1. Obavijest o zlonamjernoj stranici na pregledniku Internet Explorer - preuzeto od D. Ružman

7.1.2. Filteri neželjene pošte

Budući da većina online krađa identiteta počinje porukom elektroničke pošte, dobar filter elektroničke pošte može spriječiti veliki broj takvih napada.

Ukoliko filter zaustavi poslanu zlonamjernu poruku, do krađe identiteta neće ni doći. Vrlo je bitno da svaki poslužitelj elektroničke pošte dobije što kvalitetniji filter neželjene pošte koji će osim drugih svrha za koje se koristi, spriječiti i potencijalnu online krađu identiteta.

7.1.3. Antivirusni programi

Budući da dio napada krađe identiteta dolazi u obliku raznih zlonamjernih softvera, vrlo je važno da svako računalo bude zaštićeno od mogućnosti preuzimanja i pokretanja takvih zlonamjernih programa. Osim takve zaštite, potrebno je da se računalo zaštiti i firewallom kako bi se spriječilo slanje bilo kakvih podataka s računala preko neprovjerenih aplikacija.

7.1.4. Edukacija

Kako mnoga istraživanja ukazuju da velik broj korisnika Interneta nije ni svjestan opasnosti s kojima se mogu susresti na Internetu, potrebno je korisnike educirati o pravilnom i sigurnom korištenju Interneta kako bi sami mogli prepoznati potencijalne napade te kako bi mogli izbjeći krađu osobnih podataka. Vrlo je bitno da se korisnika nauči kako prepoznati zlonamjerne elektroničke poruke, zlonamjerne web stranice te sav ostali zlonamjerni softver i druge zlonamjerne aktivnosti koje mogu uzrokovati krađu njihovih osobnih podataka.

7.2. Zaštita identiteta pojedinca

Stjecanje osobne identifikacije je moguće kroz ozbiljne povrede privatnosti. Za potrošače, to je obično rezultat kada naivno dajemo osobne podatke za prijavu kradljivcima identiteta poput kreditnih kartica, bankovnih izvoda, komunalnih računa, čekova i sl..Također je mogučnost da dođe do fizičke krađe vozila, provale u domove, urede ili izravno iz žrtvina đepa krađom torbica i sl.. Skrbništvo osobnih identifikatora od strane od strane potrošača je najčešća strategija intervencije preporučena od strane američke Savezne trgovinske komisije, kanadske Phone Busters i većine web-mjesta koje se bave krađom identiteta. Takve organizacije nude preporuke o tome kako pojedinci mogu spriječiti da njihove informacije padnu u pogrešne ruke.

Krađa identiteta može se djelomično ublažiti ne poistovjećujući nepotrebno. To podrazumijeva da organizacije, IT sustavi i procedure ne smiju zahtijevati velike količine osobnih informacija ili vjerodajnica za identifikaciju i autentikaciju. Zahtijevaju, skladištenje i preradu osobnih identifikatora (kao što je broj socijalnog osiguranja, jedinstveni matični broj, broj vozačke dozvole, broj kreditne kartice). Povećava se rizik od krađe identiteta ,osim ako se osobni podaci adekvatno ne osiguraju u svakom trenutku.

Da bi se zaštitili od elektronske krađe identiteta putem phishinga, hackinga ili malwarea, pojedinci se dobro savjetuju kako održavati računalnu sigurnost, npr. držeći svoje operativne sustave i web preglednik zaštičenim od propusta, korištenjem antivirusnih programa te biti oprezan u samom korištenju računala.

Da bi se zaštitili od saveznog poreza krađe identiteta , pojedincima se savjetuje sljedeće:

• Nemojte davat osobne podatke na telefon, fax ili društvenim mrežama.

• Uništiti povezane dokumente nakon oporezivanja, a potrebne sačuvati u sef-u.

• Za porezne obveznike koji planiraju e-file svoje porezne prijave, preporučljivo je koristiti jaku lozinku. Nakon toga, spremiti datoteku na CD ili flash pogon i držati ga na sigurnom mjestu. Zatim izbrisati osobne povratne informacije iz tvrdog diska računala.

• Američki građani trebaju pokazati poslodavcima svoju karticu socijalnog osiguranja na početku posla, ali inače ne rutinski nositi iskaznicu ili druge dokumente koji prikazuju njihov broj socijalnog osiguranja. Osim toga, preporuča se da ne popuni broj socijalnog osiguranja na medicinskim oblicima i sličnim dokumentima (u slučaju da vaš novčanik ili torbica su ukradeni).

• Koristiti samo sigurne web stranice kada se obavljaju financijske transakcije.

• Ako radite s računovođom, upitati ga ili nju koje mjere zaštite su poduzete u vezi zaštite podataka.

Kradljivci identiteta ponekad utjelovljuju mrtve ljude, koristeći osobne podatke dobivene od osmrtnica, nadgrobnih spomenika i drugih izvora koje iskorištavaju zbog kašnjenja zatvaranja računa osobe koja je umrla. Takav zločin može se nastaviti još neko vrijeme sve dok od pokojnika obitelji ili vlasti ne primijete da nešto nije u redu i reagiraju na anomalije.

U posljednjih nekoliko godina, osiguravajuća društva protiv krađe identiteta postali su dostupni u mnogim zemljama. Cilj je da se pomogne zaštititi pojedinca od krađe identiteta ili pomoći otkriti počinitelja krađe identiteta.

7.3. Zaštita identiteta organizacije

Federal Trade Commission (FTC) je u svojom svjedočenju pred Senatom SADa u svibnju 1998 godine, raspravljao o prodaji brojeve socijalnog osiguranja i drugih podataka koji služe za osobnu identifikaciju građana od strane kreditnih-ocjenjivača i kradljivca podataka. FTC je pristao na samo-postavljene principe regulacije za restrikciju pristupa informacijama na kreditnim izvješćima. Prema industiji restrikcije variraju ovisno o kategoriji kupca. Kreditne agencije prikupljaju i objavljuju osobne i kreditne informacije na širokoj bazi podataka poslovnih klijenta.

Slabo upravljanje osobnim podataka od strane organizacija često rezultira neovlaštenim pristupima osjetljivim podacima a to pojedince izlaže riziku krađe identiteta. Ustanova za prava privatnosti je zabilježila preko 900 proboja datoteka koje sadržavaju osobne informacije u američkim tvrtkama i vladinim agencijama od siječnja 2005, probijeni dokumenti sadrže preko 200 miljuna zapisa koji sadrže osobne podatke poput OIB-a i JMBG-a Slabo upraviteljska osobnih podataka od strane organizacije, što je rezultiralo neovlaštenog pristupa osjetljivim podacima, može izložiti pojedince na rizik od krađe identiteta. Clearinghouse Zaštita prava je dokumentirano više od 900 pojedinačnih podataka povrede od strane američkih tvrtki i vladinim agencijama od siječnja 2005, koji zajedno su uključeni preko 200 milijuna ukupne zapise koji sadrže osjetljive osobne podatke, koji sadrže mnogo JMBG-a. [20] Loše korporativne standardima odgovornog što može rezultiraju povrede podataka su: - Zaboraviti uništiti dokumente s osjetljivim informacijama prilikom bacanja dokumenta u smeće. - Zanemarivanje osiguravanja adekvatne sigurnosti mreže - Krađa prijenosnog medija koji sadrži ne-kriptirana osobne ili poslovne podatke, kriptiranje podataka može znatno smanjiti rizik od proboja ukradenih podataka. - Posredovanja osobnih podataka drugim tvrtkama bez osiguravanja sigurnog puta za prijenos podataka - Neuspjeh vlade pri registraciji vlasništva, partnerstva i korporacije – propusti se dešavaju kad se ne izvrši provjera je li osoba navedena u statutu ona koja se za nju izdaje. To daje priliku kriminalcima pristup osobnim podacima preko kreditnog stanja i usluga vezanih uz pretraživanje podataka. Neuspjesi korporativne ili državne uprave da zaštite privatnost korisnika, povjerljivost klijenata i održe politiku privatnosti potiču kriminal jer olakšavaju neovlašteno stjecanje osobnih podataka. Korištenje različitih biometrijskih provjera za potvrđivanje identiteta i identifikaciju korisnika korak su u pravom smjeru pri zaštiti od krađe podataka, problem pri korištenju biometrijskih karakteristika su ograničavajuće tehnologije i zabrinutost javnosti da su neke od tih metoda previše invazivne u njihovu privatnost.

--Mario Sinčić 11:55, 4. lipnja 2013. (CEST)

8. Cybersecurity – savjeti za zaštitu

Sa službene stranice od centra za pomoć pri krađi identiteta naišli smo na pojam Cybersecurity. Predstavlja visinu sigurnosti nekog računala od vanjskih prijetnji. Internet i bežične veze su postale ključna komponenta uspješnog poslovanja u dućanima, bankama i različitim poslovnim sustavima, a isto tako i u komunikaciji i društvenim igrama i obitelji. Na žalost svaka nova tehnologija sa sobom donosi rizike da će je neko iskoristiti za kriminalne radnje. Kriminalci koriste našu želju da komuniciramo, poslujemo ili da se zabavljamo da nas primame i iskoriste za svoje potrebe.

Najbolju obranu protiv bilo kakvog internetskog kriminala, pa tako i protiv krađe identiteta smo mi sami i način na koji se ponašamo. Jednostavne mjere koje možemo sami poduzeti i poznavanjem znakova da je nešto računalna prijevara možemo značajno smanjiti šanse da postanemo žrtva. Ovdje ćemo navesti nekoliko savjeta koje daje ITAC u vezi kako: Zaštitite svoje računalo i uređaje Ne dati se navući na „udice“ koje vas žele prevariti Internet kupnje Kako i gdje stati, razmisliti i povezati Kako zaštititi svoj telefon Kako se sigurnije služiti društvenim mrežama

8.1. Zaštitite svoje računalo i uređaje

Postoje tri osnovna načina kako zaštititi računalo a to su :

Antivirusni softver, zaštitni zid i anti – spyware softver. Pobrinuti se da su naši zaštitni programi uvijek „up to date“ to jest da uvije imamo posljednju izdanu verziju baze podataka o mogućim prijetnjama. Dobro je u postavkama zato postaviti da se ažuriranja obavljaju automatski. Pobrinite se da redovito ažurirate vaš upravljački sustav. Odaberite kvalitetni pretraživač za surfanje internetom i brinite se da je ažuriran.

Za mobitele vrijede ista pravila kao i za računala, ažurirajte softvere. Ako sumnjate u pozivni broj ili poruku nemojte odgovoriti. Šaljite poruke i zovite samo one ljude koje poznajete u stvarnom životu. Postavite jake šifre i ili neke druge načine provjere vašeg identiteta.

8.2. Kako izbjeći „Udice“ – „phishing schemes“

Ne vjerujte nikakvoj nepoželjnoj pošti ili SMS poruci koja vas traži osobne podatke

Izbjegavajte ispunjavati obrasce u e-mail poruci koji vas traže osobne podatke

Uvijek usporedite link koji ste dobili na e-mailom s linkom na koji vas zapravo preglednik spaja

Ako vas je e-mail zainteresirao logirajte se na službenu stranicu koja vam nudi proizvod umjesto da koristite poveznicu danu u e-mailu

Kontaktirajte tvrtku koja je navodno poslala e-mail da provjerite njegovu valjanost

Bez obzira na to od kud zahtjev dolazi budite oprezni ukoliko od vas traži osobne podatke. Uz to su vezani još tzv. „vishing“ i „smishing“. „Vishing“ predstavlja prevaru pri kojoj vas netko zove i lažno se predstavlja preko telefona i e-maila i pokušava od vas izuči korisne podatke. „Smishing“ predstavlja lažne SMS – poruke koje vas pozivaju da hitno ispravite neki problem ili grešku u vašim on-line računima.

8.3. Osigurajte se pri kupnji putem interneta:

Važno je poduzeti određene korake za vlastitu zaštitu ukoliko se odlučite za kupnju internetom. E-kupovina je brza i jednostavna ali prije nego što počnete trpati različite stavke u košaricu pobrinite se da ste ažurirali preglednik i antivirusne zaštite. Pobrinite se da uvijek imate „čisto računalo“.

Provjerite prodavače – provedite vlastito istraživanje o prodavaču s kojim nikad niste poslovali. Neki kriminalci izrađuju stranice koje izgledaju potpuno legitimno ali postoje samo da prikupe vaše podatke tako da prije kupnje i slanja bilo kakvih osobnih podataka provjerite je li stranica legitimna. Zabilježite kontaktne informacije poput telefona i adresa prodavača u slučaju da dođe problema.

Da bi provjerili je li stranica legitimna prije nego krenete unositi svakojake tražene podatke kako bi obavili neku transakciju putem korištene web stranica potvrdite da je stranica sigurna, provjerite ima li SSR certifikat. Pogledajte postoji li zatvoreni lokot na adresnoj traci vašeg web preglednika, ako URL adresa počinje s shttp ili https to znači da je web stranica sigurna. Za više informacija pogledajte GetNetWise turtorijal.

Da zaštitite osobne podatke prilikom kupnje, budite oprezni i pazite koji podaci se prikupljaju. Budite sigurni da su traženi podaci potrebni prodavaču da se kupnja obavi. Nemojte zaboraviti da često ne morate popuniti sva polja koja postoje nego samo ona koja su tako naglašena.

Prije davanja osobnih podataka pogledajte kakvu politiku privatnosti vodi tvrtka s kojom poslujete i pobrinite se da znate kako se vaše informacije pohranjuju i za što koriste.

Koristite sigurne opcije pačanja – najsigurnije je koristiti kreditne kartice jer omogućuju traženje kredita od prodavača ako proizvod nije dostavljen ili nije ono što smo naručili. Za razliku od debitne kartice, kreditne kartice mogu imati ograničenje novčanog iznosa tako da će ograničen iznos biti max iznos koji će morati platiti ukoliko neko ukrade naš identitet.

Isključite računalo nakon što ste gotovi s kupnjom. Nemojte dozvoliti da vaše računalo radi 24 sati dnevno i da je cijelo vrijeme spojen na Internet. To daje kriminalcima cjelodnevni pristup vašem računalu za instalaciju malicioznog koda ili da počine cyber zločin.

Sačuvajte papirnati trag i evidencije online transakcije, uključujući opis proizvoda, cijenu, potvrdu online primitka, uvjetima prodaje i kopije svih e-mail razmjena s prodavačkom.

Pročitajte i provjerite izjave vaših kreditnih kartica kako bi bili sigurni da ne postoje nikakve neovlaštene naknade ako postoji razlika nazovite banku i obavijestite ih o problemu.

Legitimne tvrtke neće slati naknadne e-mail poruke sa zahtjevima za informacijama kako bi potvrdili kupnju, ukoliko dobite bilo kakvu poruku koja vas traži dodatne informacije to je način na koji netko od vas želi izmamiti podatke za Internet prijevaru.

Kontaktirajte prodavača direktno ukoliko mislite da poruka stvarno dolazi od njega, ali za to koristite kontaktne informacije na službenoj stranici, a ne kontaktne podatke pružene u e-mailu.

8.4. Stanite, razmislite i povežite o čemu se radi:

Pobrinite se da su vam lozinke duge i da kombiniraju velika i maloa slova, znakove i brojke, još bolje iskoristite cijelu samo vama značajnu rečenicu umjesto jedne riječi.

Potrudite se da svaki vaš račun ima jedinstvenu zaporku. Različite lozinke otežavaju kriminalcu da provali vaše račune. Prijedlog za držanje i uspostavljenje različitih lozinka je keypass ili bilo koji slični program koji izrađuje i čuva lozinke za vaše stranice.

Kad god ste u nedoumici oko poruke ili linka, bacite ga bilo da ste ga dobili putem Tweeta, posta, online oglašavanja ili slično. Ako izgleda sumnjivo, makar i znate uzrok tome najbolje je da to izbrišete ili označite kao spam.

Nemojte se pouzdavati u Wi-Fi točke, i ostale javne pristupne točke. Ograničite poslovanje koje vršite s nesigurnih mreža i pazite koje podatke šaljete. Prilagodite postavke i ograničenja na uređaju da onemogućite pristup vašim podacima ukoliko koristite javnu mrežu. Još jednom ponavljamo kod bankarstva i kupnje potražite web adrese s „https“ ili „shttp“ što znači da je stranica dodatno osigurana, „http“ stranice nisu sigurne i izbjegavajte ih ukoliko obavljate transakcije putem interneta.

Razmislite o tome što radite, ako vam netko nudi nešto što zvuči pre dobro da bi bilo istinito i od vas traži da odmah pošaljete podatke, skoro sigurno i nije istinito nego samo pokušaj da vas se navuče da otkrijete osobne podatke.

Da bi pomogli nadležnim institucijama u borbi protiv internetskog kriminala prijavite slučajeve ukradenih financija ili identiteta Centru za internetski kriminal www.ic3.gov i lokalnoj nadležnoj ovlasti.

8.5. Zaštitite svoj telefon

Danas se sve više targetiraju pametni telefoni kao laka meta za prikupljanje i krađu podataka. ITAC nudi sljedeće prijedloge kako zaštititi svoje osobne podatke, brojeve računa, lozinke i ostale podatke koje držimo na pametnim telefonim.

Obavezno zaključajte telefon za slučaj da ga netko ukrade , pametni telefoni obično imaju tu mogućnost u „Settings“. Osim postavka za zaključavanje telefona postoje i opcije da s drugog mjesta „daljinski“ izbrišete sve podatke sa pametnog telefona ukoliko ga izgubite ili ga netko ukrade.

Pazite koje aplikacije koristite, ukoliko naiđete na neku besplatnu aplikaciju koja vam se sviđa budite svjesni da njezinim skidanjem možda skidate i trojanski konj koji će vam ukrasti informacije s bankovnog računa sljedeći put kad koristite Internet bankarstvo ili neki drugi malvare .

Posebno se pazite aplikacija koje nude besplatne sadržaje poput slika, filmova ili muzike. Da budete sigurni skidajte aplikacije sa sigurnih izvora poput App Store, Verzion Apps ili Google Marketplace. Iskoristite besplatne sigurnosne aplikacije za skeniranje protiv virusa i zaštitu tokom pretraživanja.

Pobrinite se da su vam aplikacije ažurirane čime će te se zaštititi od mogučih propusta koji su otkriveni i u međuvremenu nadograđeni. Onemogućite neaktivne veze. Napadači mogu iskoristiti pristupe poput Wi-Fi i bloototh pristupa, pa je preporučljivo steći naviku da se oni isključuju kad god ih ne koristimo.

8.6. Društvene mreže: pazite što dijelite

Danas na društvenim mrežama poput facebooka možemo naći svašta on bezazlenih šala do slika koje zadiru duboko u privatnost osobe. Podaci podijeljeni na društvenoj mreži bi u pravilu trebali biti dostupni samo onima kojima to mi sami dopustimo. Nažalost danas su one dobro mjesto za kriminalce koji traže informacije za krađu identiteta.

Istraživanje je pokazalo da 52 % korisnika društvenih mreža na njima objavljuje puni datum svog rođenja, kućnu adresu, planove za boravak ili druge osobne podatke koji su svima dostupni čime povećavaju rizik da postanu žrtva krađe identiteta ili nekog drugog računalnog kriminala.

Evo nekoliko savjeta da se osigurate na društvenoj mreži:

Razmišljajte o tom e što gdje objavljujte, i uvijek budite sigurni da samo vi određujete što će se objaviti na nekoj stranici, nemojte dozvoljavati nikakve automatske objave od strane treće strane na društvenim mrežama.

Ograničite pristup svojoj stranici odabranim ljudima- obitelji, prijateljima, klubu ili skupini ljudi, dakle odobrite pristup samo ljudima za koje znate tko su i zašto se nalaze u grupi.

Zadržite osobne podatke za sebe. Postoji mjesto i vrijeme gdje možete voditi privatne razgovore s osobama od povjerenje, to mjesto nisu društvene mreže.

Nemojte objavljivati puno ime i prezime, JMBG, adresu, tel. broj ili bankovne račune. Budite oprezni da ne kažete previše na chatu da vas neko ne bi identificirao i locirao dok ste off line.

Korisničko ime se može iskoristiti da vas se identificira ukoliko u njega stavite ime, dob, rodni grad ili slični podatak. Čak i ako mislite da vam je korisničko ime anonimno uz malo truda može vas se povezati s njime putem pretraživanja javnih mreža pa čak i upisivanjem tog imena u tražilicu.

Čuvajte se phishinga putem društvenih mreža, ako vidite neki link koji vas zanima nemojte kliknuti na njega nego sami upišite njegov URL tako da ste sigurni da će te doći na pravu stranicu.

Ne dajte se prevariti. Provale u račune društvenih mreža su česte i kriminalci često koriste ukraden račun da kontaktiraju prijatelje osobe čiji identitet su preuzeli. Zato nikad nemojte slati brojeve kartica ili uplaćivati novce na račun ako vas to traži neko preko društvene mreže. Nazovite prijatelja preko telefona i provjerite je li to zaista on prije nego pošaljete bilo kakav novac.

--Kukolja Vedran 11:56, 4. lipnja 2013. (CEST)

9. Literatura

1. R. Anderson, Closing the Phishing Hole – Fraud, risk and Nonbanks

2. D. Birk, M. dornseif, S. Gajek, F. Grobert, Phishing Phishers – Tracing Identity thievec and Money Launderer

3. S. Doshi, N. Provos, M. Chew, A Framework for Detection and Measurement of Phishing Attacks, preuzeto sa http://www.cs.jhu.edu/~sdoshi/index_files/phish_measurement.pdf

4. C. E. Drake, J. J. Oliver, E. J. Koontz, Anatomy of a Phishing Email

5. M. Jakobsson, The Human Factor in Phishing

6. J. Milletary, Technical Trends in Phishing Attacks, preuzeto sa http://www.cert.org/archive/pdf/Phishing_trends.pdf

7. Mozilla firefox Phishing Protection Design Documentation, preuzeto sa http://wiki.mozilla.org/Phishing_Protection:_Design_Documentation

8. D. Ružman, Otkrivanje pokušaja krađe identiteta u Internetu, Zagreb, 2011.

9. Cybersecurity (http://www.identitytheftassistance.org/pageview.php?cateid=97) 20.05.2013