AlienVault

Članovi tima: Mario Orlovac, Kristijan Počta, Maja Posedi

AlienVault

Tvrtka AlienVault osnovana 2007.-e godine od strane Julia Casala bavi se razvojem i prodavanjem hardware-a za računalnu sigurnost te pružanjem mrežne sigurnosti mnogim organizacijama i poduzećima. AlienVault je velika zajednica koja se sastoji od iskusnih korisnika i aktivnih developera AlienVault SIEM-a u brojnim vrstama aplikacija. AlienVault je najpoznatiji po razvoju distribucije za open source proizvode koji su integrirani za pružanje infrastrukture sigurnosnog nadzora - OSSIM (Open Source Security Information Management).

--Maja Posedi 17:14, 26. prosinca 2014. (CET)

--Kpocta 22:02, 18. siječnja 2015. (CET)

AlienVault Unified SIEM

SIEM (Security information and event management) je osmišljen kako bi pružio potpunu sigurnosnu vidljivost organizacije koje trebaju otkriti prijetnje, odgovoriti na incidente te proći usklađene revizije. Također okvir SIEM-a omogućuje čvrstu sigurnosnu kontrolu nad mrežama poduzeća iz jedne lokacije. SIEM radi na način agregiranja sigurnosno-relevantnih podataka iz okruženja i primjenom pravila o korelaciji događaja prepoznaje odnose između podataka. Takve korelacijske smjernice pomažu kod identificiranja uzoraka koji signaliziraju prijetnje, zatim kršenja pravila i drugih izloženosti.

Osnovni koraci koje svaki SIEM uključuje su:

1. Identificiranje ciljeva za svako pravilo korelacije događaja 2. Određivanje uvjeta za uzbunu 3. Odabiranje relevantnih izvora podataka 4. Testiranje pravila 5. Određivanje strategije za odgovor i dokumentiranje istih

Primarni način za koje se SIEM koristi je identificiranje i istraživanje sigurnosnih incidenata. Uočavanje napada u realnom vremenu zahtijeva kombinaciju izvora podataka kao i znanje iskusnih sigurnosnih istražitelja o najnovijim prijetnjama.

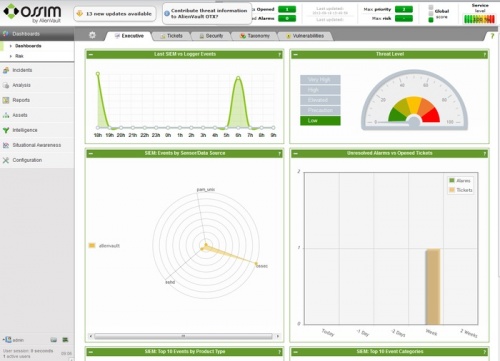

Web sučelje SIEM-a

Web sučelju SIEM-a pristupa se unosom IP adrese instaliranog framework-a u browser te se otvara login forma u koju se korisnik prijavljuje.

Izvor: Security Monitoring/Service Level SIEM,[5]

Nakon logiranja korisniku se nudi veliki niz mogućnosti od kontrolne ploče (dashboard) na kojoj se nalazi više tabova te se može odabrati između praćenja mrežnog prometa i statistike, izvješća o SIEM sigurnosnim događajima, izvješća o skeniranim ranjivostima itd.

--Maja Posedi 18:13, 26. prosinca 2014. (CET)

AlienVault Unified Security Management (USM)

USM je all-in-one platforma dizajnirana kako bi omogućila srednje velikim poduzećima da se učinkovito osiguraju od sadašnjih naprednih prijetnji na području sigurnosti.

Za razliku od SIEM-a, USM pruža:

1. Jedinstveni i koordinirani sigurnosni nadzor 2. Jednostavno upravljanje sigurnošću događaja i kreiranje izvještaja 3. Kontinuirano praćenje najnovijih prijetnji 4. Brzi razvoj 5. Višestruke sigurnosne funkcija bez previše konzola

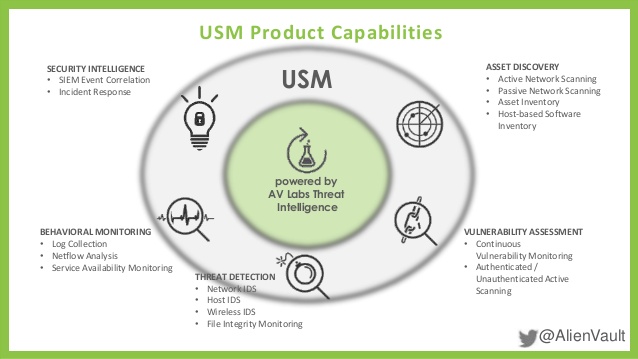

USM donosi potpunu sigurnost vidljivost pružajući pet bitnih sigurnosnih sposobnosti u jedinstvenu platformu, kontroliran od strane jedne upravljačke konzole:

Pregled imovine (aktivno i pasivno otkrivanje mreže) Procjena ranjivosti (aktivno skeniranje mreže i kontinuirani nadzor ranjivosti) Otkrivanje prijetnji (nadzor integriteta) Praćenje ponašanja (netflow analiza, nadzor dostupnih usluga) Sigurnosna inteligencija (SIEM korelacija događaja)

Izvor: AV Labs Threat Intelligence USM, [6]

Video o USM-u: https://www.youtube.com/watch?v=cuFS7ERDCeo&list=PLi3opsgtPojna0_XHg-evmw7kuX_eyDlR

--Maja Posedi 18:37, 26. prosinca 2014. (CET)

AlienVault Open Source Security Information Management (OSSIM)

Razvijen od strane AlienVault-a OSSIM iliti Open Source Security Information Management predstavlja besplatnu distribuciju integriranih alata otvorenog koda (eng. Open Source) koji pružaju infrastrukturu za nadziranje nekog sustava odnosno uočavanje sigurnosnih prijetnji.Prva službena verzija objavljena je 10. srpnja 2009. godine. OSSIM je razvijen pod GPL licencom što znači da je dozvoljena modifikacija alata te njihova daljnja distribucija uz uvjet da su i te daljnje distribucije pod GPL licencom.

Glavna ideja za razvoj OSSIM-a je bila ta da se već tada odlični alati koji služe svojoj svrsi spoje u jedan sustav koji će na jednom mjestu objediniti informacije i analize koji svaki od alata pruža zasebno. Na taj način se sigurnosnim stručnjacima htjeo olakšati njihov posao.

Cilj OSSIM-a je da pruži infrastrukturu za:

- Otkrivanje upada u sustav (Intrusion Detection)

- Otkrivanje nepravilnosti odnosno neobičnog ponašanja u radu sustava

- Nadgledanje rada i performansi sustava.

OSSIM se sastoji od 3 elementa, a to su:

- Upravljačke ploče

- Mid-level nadziranja aktivnosti i rizika

- Forenzičke kontrole i mrežnog nadziranja

OSSIM je rađen na Debian OS-u te njih dvoje dolaze zajedno u paketu. Instalacija je "teška" cca 750MB.

Najpoznatiji alati koji su sastavni dio osnovne distribucije OSSIM-a su:

- Arpwatch - prati pakete koji se razmjenjuju ARP-om (Adress Resolution Protocol)

- p0f - služi za prepoznavanje operacijskog sustava računala u mreži

- PADS - Koristi se za osluškivanje mrežnog prometa te omogućuje prikaz pokrenutih servisa na računalima u mreži

- SPADE - prikuplja podatke o napadima čiji potpisi ne postoje u bazi podataka

- OpenVAS - alat za otkrivanje ranjivosti računala u mreži

- Snort - alat za otkrivanje i sprečavanje napada na mrežne sustave

- Tcptrack - analizira mrežni promet (TCP Protokol)

- ntop - daje uvid u zauzetost mrežnih resursa

- Ngios - alat za praćenje i analizu mrežnih usluga (mail, web browsing...)

- Osiris - pokrene se na računalu te otkriva neovlaštene upade na to računalo

- Snare - prikuplja i analizira podatke o radu (računala moraju biti povezana, OS nije ograničenje)

- OSSEC - iste funkcionalnosti kao Osiris samo s detaljnijim pregledom podataka o neovlaštenom upadu

--Kpocta 23:37, 1. siječnja 2015. (CET)

Host-Based Intrusion Detection system (OSSEC)

OSSEC je sustav za detekriranje upada na računalo domaćina sa slijedećim funkcionalnostima:

- Nadgledanje dnevnika i prikupljanje zapisa

- Provjera integriteta datoteke

- Provjera integriteta Windows Registry-ja

- Aktivan odgovor (povratna informacija)

Trenutno podržana verzija OSSEC-a distribuirana s AlienVault USM/OSSIM je verzija 2.7. OSSEC je besplatan alat otvorenog koda namijenjen otkrivanju neovlaštenih upada u računalo na kojem je pokrenut. Osmislio ga je i implementirao Daniel B. Cid 2004. godine.

AlienVault OSSIM/USM integrira OSSEC kao ključnu komponentu koja kao produžena ruka pruža širi pogled na sustave za nadgledanje putem ovih funkcija, i pridjeljuje se upravljanju identitetom (eng. Identity management)- pridruživanje korisničkih računa akcijama putem informacija okupljenih kod OSSEC-a.

OSSEC radi preko poslužitelj/agent arhitekture, s ograničenom podrškom za operacije bez agenta sa određenim operacijskim sustavima samo za povrat dnevnika. Agenti su razmješteni na klijentskim sustavima i izvršavaju se kao neprekidna usluga u memoriji, komunicirajući sa centralnim poslužiteljem preko UDP port-a 1514. Poslužitelj/agent autentifikacija je moguća preko ključeva.

OSSEC klijent će biti potreban da bi bio izgrađen iz izvornog koda datoteka na ciljanoj platformi. Mnogi produkcijski Linux sustavi će svejedno imati uklonjene alate za kompiliranje koda. Odgovarajuće okruženje za razvoj softvera će ovisiti o Linux platformi na kojoj se pokreće, ali u minimalnom će zahtijevati C kompajler, osnovni Kernel i LibC uključne datoteke. Ono može biti instalirano pomoću odgovarajućih naredbi za upravljanje paketima (odnosi se na paket kao cijelu aplikaciju).

Za sustave bazirane na Debian-u (pr. Ubuntu):

sudo apt - get install build-essential

OSSEC ne bi smio sadržavati dodatne biblioteke ili datoteke zaglavlja osim onih instaliranih ovim naredbi definiranih paketom.

Instalacija agenta:

Instalacija zahtijeva administrativne ovlasti - preusmjeri se prema korijesnkom računu (eng. root account) putem:

su - (ovo će zahtijevati lozinku izvornog korisnika)

sudo bash - (ovo će zahtijevati tvoju lozinku, i sudo ovlasti izvora)

Preuzimanje

Promijenimo radni direktorij na lokaciju koja bi odgovarala izgradnji i instalaciji softvera sa

- cd/usr/src

Koristimo wget ili curl naredbe da bi preuzeli instalaciju agenta (ossec-hids-2.8.1.tar.gz):

- wget ili -curl

Odpakiranje

- odpakiramo (trenutno stabilnu) preuzetu inačicu tar-xzvf ossec-hids-2.8.1.tar.gz

Kompajliramo

-Softver mora biti kompajliran u radnom izvršitelju prije instalacije

Promijenimo trenutni direktorij u direktorij odpakirane instalacije i pokrenemo instalacijsku skriptu. U postupku instalacije odabiremo jezik, zatim odabiremo 'Agent' kao način instalacije, potom zadanu lokaciju instalacije, zatim unosimo IP adresu ili naziv računala našeg OSSIM poslužitelja. Odabiremo ukoliko želimo pokretati 'Integrity Check Daemon', 'Root Kit Detection Engine' i 'Active Response Engine' (omogućava izvršavanje eksternih naredbi kada se okidaju određeni trigeri). Nakon prikaza konfiguracije, OSSEC instalacijska skripta će započeti kompajliranje i instalaciju.

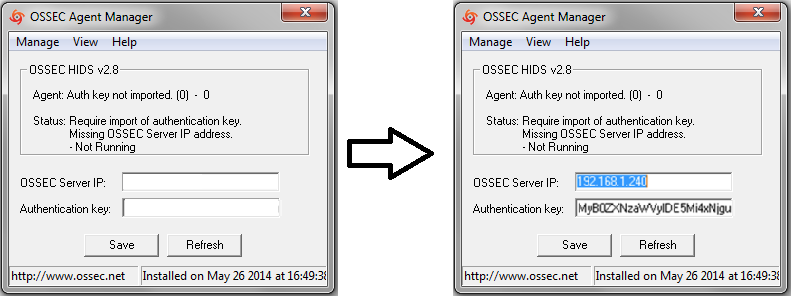

Konfiguracija klijenta

-Sa instaliranim agentom na sustavu klijenta, mora se izdati novi klijentski ključ (eng. key) da bi povezali ovaj novi agent sa OSSEC poslužiteljem koji bi se trebao pokretati na AlienVault OSSIM ili USM. Slijedi generiranje klijentskog ključa putem AlienVault web korisničkog sučelja. Ekstraktiramo generirani ključ pripadajućem agentu.

-Vraćamo se u konzolu na Linux klijent računalo i izvršavamo manage_agents program. Svrha manage_agents je pružiti jednostavno, za korištenje, sučelje za baratanje autentifikacijskim ključem za OSSEC agente. Ovi ključevi su potrebni za sigurnosnu komunikaciju između OSSEC poslužitelja i pridružnih agenata. Unosimo znak 'I' da bismo uvezli ključ sa poslužitelja, potvrđujemo ispravnost ključa, i ponovno pokrećemo OSSEC agent na klijentskom računalu.

Sada kada je korisnik završio dodavanje agenata, preporučljivo je ponovno pokretanje OSSEC servisa na AlienVault poslužitelju za sinkronizaciju svega do sada napravljenoga. Potrebno je još samo načiniti validaciju.

Validacija (posljednji korak) Potrebno je validirati uspješno uparivanje između novog agent klijenta i OSSEC poslužiteljskog računala. U alatnoj traci upravljanja agentom klikom na 'View' možemo pristupiti Log dokumentu, tj. dnevniku.

Izvor: Dokumentacija za konfiguraciju OSSEC poslužitelja i agen(a)ta

--Morlovac 20:00, 10. siječnja 2015. (CET)

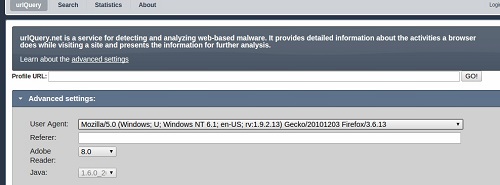

URLQuery Chrome Plug-in

Navedeni alat odnosno plugin URLQuery vidljiv je pod popisom alata na web stranici tvrtke AlienVault. Ovaj alat je također besplatan odnosno OPEN SOURCE. Dodatni plus mu je to što nije vezan za OS nego samo za preglednik, odnosno ovo je plugin za preglednik Google Chrome koji je tako reći shortcut na stranicu urlquery.net odnosno desnim klikom na označeni link unutar Chrome-a, klikom na "Send to urlQuery", šaljemo taj link na urlquery.net. Ovaj postupak radi i bez da se instalira plugin ručnim upisivanjem URL-a na web stranici.

Analizom se dobiva uvid u to:

- Da li postoji maliciozni kod na tom URL-u

- Da li je URL blacklist-an

- Koje se javascript funkcije izvršavaju

- S kime taj URL komunicira

- Da li je detektiran od strane nekih ID (Intrusion Detection) tvrtki

Osim toga stranica nudi informacije i opcije poput:

- Uvid u IP adresu

- Lokaciju prema IP adresi

- Providera

- Mijenjanje user agent-a

- ...

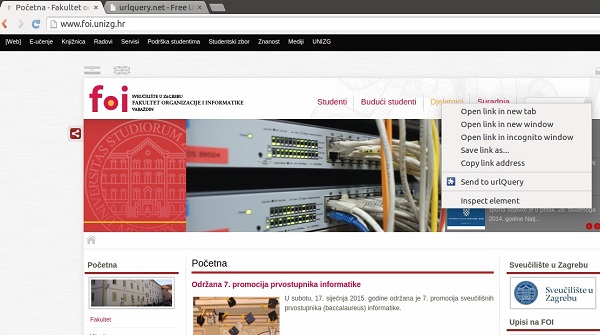

Proveo sam testiranje na link http://www.foi.unizg.hr/djelatnici te kako je bilo očekivano nisu otkriveni nikakvi maliciozni kodovi. Detaljan izvještaj je vidljiv ovdje. Prilikom pisanja ovog teksta plugin nije ispravno radio odnosno analiza je bila u queed stanju cijelo vrijeme pa je bio potreban ručni unos URL-a kojim se analiza uspješno izvršila.

Testiranje je provedeno sa stranicom koja se nalazi u popisu blacklist-anih stranica na malwaredomains.com rezultati testiranja su vidljivi ovdje. Vidimo da je web stranica uspješno prepoznata s razinom prijetnje 2 te da sadrži maliciozni kod bhexploitkit.

--Kpocta 00:22, 18. siječnja 2015. (CET)

TreatFinder & Reputation Monitor Alert

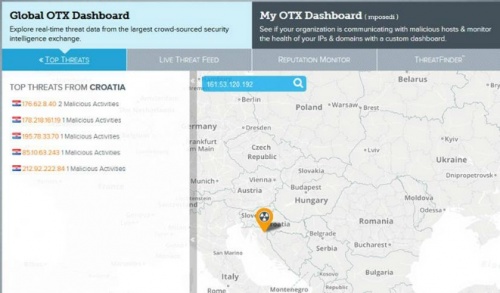

AlienVault na svojim stranicama nudi tzv. OTX (Open Threat Exchange) Free Services. Naime radi se o sljedećem: prijavljivanjem na stranicu AlienVaulta otvara se vlastita kontrolna ploča (My dashboard) koja nudi mogućnost pronalaženja prijetnji (ThreatFinder) i praćenja IP adresa i domena (Reputation Monitor Alert). TreatFinder je besplatna usluga koja brzo analizira mrežu korisnika od zaraženih sustava ili zlonamjerne komunikacije. Daje brzi uvid u sve vanjske mrežne komunikacije i sve to putem interaktivne karte prijetnji. Dakle, bilježi komunikaciju našeg sustava s drugima u različitim organizacijama i zemljama te detaljno prikazuje mrežne aktivnosti. Reputation Monitor Alert je besplatni alat koji upozorava korisnika kada god se javne IP adrese i domene pojavljuju u bazi podataka ili na nekim crnim listama ("blacklist") te ukazuje na to da bi korisnik mogao biti ugrožen. Također prati DNS registracije i SSL certifikate da bi korisnici bili upoznati sa svime na vrijeme.

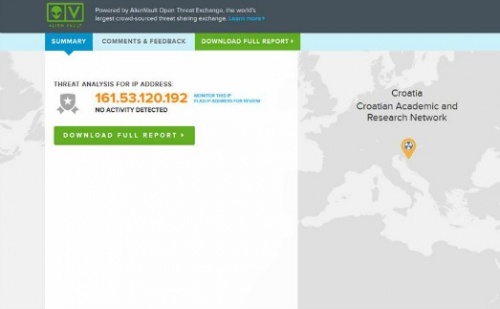

Za primjer korištenja Reputation Monitor Alerta uzeli smo stranicu www.foi.hr (IP adresa). Slika prikazuje da alat nije pronašao niti jednu zaraženu aktivnost.

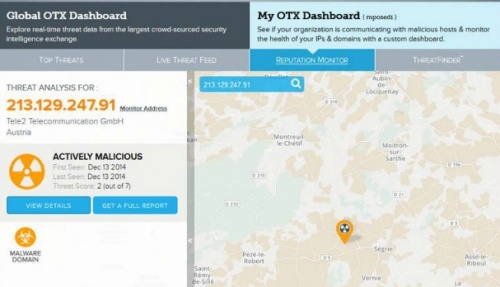

Unošenjem zlonamjerne IP adrese dobivamo sljedeći prikaz:

Globalna ploča (Global dashboard) nudi prikaz top 10 zlonamjernih aktivnosti diljem svijeta te vodeće države u takvim aktivnostima. Sljedeća slika daje prikaz takvih aktivnosti u Republici Hrvatskoj. Odabirom pojedine IP adrese dobivamo detalje o zlonamjernoj IP adresi (naziv tvrtke, lokaciju itd.)

--Maja Posedi 01:34, 18. siječnja 2015. (CET)

OSSIM tour

Za primjer ćemo prikazati instalaciju alata OSSIM pomoću Oracle VM Virtual Box. Prilikom kreiranja nove virtualne mašine za pokretanje OSSIMA-a korišten je operacijski sustav Linux. Iako je USM nastao u Debianu, kod ove instalacije je odabrano "Other Linux (64bit)". Nadalje potrebno je odrediti ostale postavke poput memorije i postaviti mrežu te nakon toga možemo pokrenuti virtualnu mašinu. Nakon pokretanja pojavljuje nam se instalacija gdje odabiremo "Install AlienVault OSSIM 4.15(64bit)". Nadalje moramo odabrati jezik te ukucati mrežne postavke. Instalacija traži unos IP adrese, mrežne maske (netmask), gateway-a i do 3 name servers (imenska poslužitelja). Unošenjem lozinke alat kreće s instalacijom. Kad je instalacija završila pojavljuje se početna stranica alata gdje se možemo logirati kako bismo pristupili Setup-u. Web sučelje se pokreće unošenjem linka, koji se sastoji od unešene IP adrese, u bilo koji browser. Nakon toga nam se otvara obrazac za prijavu korisničkog računa kojeg je potrebno ispuniti. Video instalacije nalazi se na sljedećem linku: http://youtu.be/1oBgWeqG7Mg

Nadalje web sučelje nudi nekoliko korisnih stvari za sve koji brinu o sigurnosti vlastitog računala. Nakon unošenja poveznice koju nam je AlienVault terminal ponudio, otvara nam se Dashboard gdje vidimo razne grafikone. Uz dashboard tu se još nalaze i analize (alarmi...), environment koji nam prije svega daje popis imovine kojim raspolažemo, pregled ranjivosti iste i slično. Da bi uočili neke mogućnosti alata, pušten je Bittorent u rad te kod Alarms možemo uočiti jedan od alata u distribuciji OSSIMA (Snort) kako obavlja svoj posao. SIEM koji je također prikazan u videu daje popis aktivnosti u alatu. Također jedna od zanimljivijih stvari koje nudi OSSIM je OTX (Open Threat Exchange) te njegovim odabirom otvara se prikaz karte i eventualnih napada na naš sustav odnosno prikaz zlonamjernih IP adresa u bazi koje AlienVault prati i analizira. Također nudi i top 10 zemalja s najviše malware-skih IP-ova. Zbog veličine alata prikazan je kratki pregled osnovnih mogućnosti te se nalazi na sljedećem linku: http://youtu.be/wRjDpT2_P24

--Maja Posedi 00:23, 19. siječnja 2015. (CET)

Zaključak

AlienVault, kao tvrtka okrenuta prema sigurnosti aplikacija, na svojim stranicama nudi alate za nadzor rada sustava, detekciju upada, analizu čudnog ponašanja sustava i dr. Za razliku od većine tvrtki za sigurnost nude i dosta alata besplatnih za korištenje. Jedan od takvih je OSSIM koji kao distribucija sadrži dosta alata za nadzor sustava i praćenje njegovog ponašanja. AlienVault-ov tim konstantno radi na poboljšanjima već postojećih alata, te na razvijanju novih stoga u budućnosti možemo očekivati samo napredak na ovom polju. Treba napomenuti kako je i zajednica uključena u sam razvoj određenih opensource alata stoga je spektar ljudi odnosno stručnjaka koji rade na poboljšanjima širi. --Kpocta 23:45, 18. siječnja 2015. (CET)

Literatura

https://www.alienvault.com/docs/OSSIM-desc-en.pdf

http://scadahacker.com/library/Documents/Manuals/AlienVault_Users_Manual_1.0.pdf

http://en.wikipedia.org/wiki/AlienVault

http://security.lss.hr/images/dokumenti/lss-pubdoc-2011-03-013.pdf Laboratorij za sustave i signale, Fakultet elektrotehnike i računarstva, Sveučilište u Zagrebu