Internet of Things Security

Temu rezervirala: Ivona Crnac

Sadržaj |

Definicija pojma Internet of Things

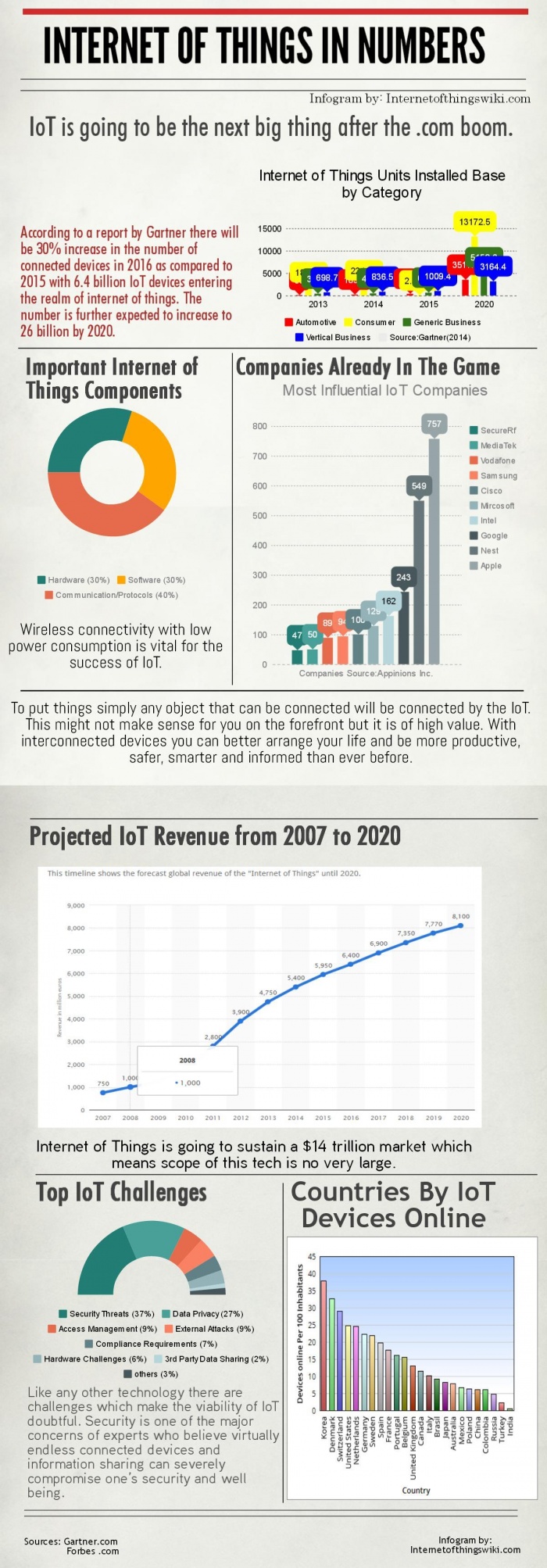

Globalna infrastruktura koja omogućuje napredne usluge spajanjem fizičkih i virtualnih stvari na temelju informacijskih i komunikacijskih tehnologija. Radi se o povezivanju svakodnevnih objekata/stvari preko interneta s drugim uređajima kako bi se omogućio jednostavniji, precizniji i "pametniji" način korištenja svakodnevnih uređaja. Konačna svrha je olakšavanje svakodnevnih rutinskih i naprednijih radnji tijekom dana, na poslu, kod kuće i slično.

Internet of Things je sistem koji međusobno povezuje računalne uređaje, mehaničke i digitalne strojeve, objekte, životinje ili ljude pomoću jedinstvenih identifikatora. Ima sposobnost prenošenja podataka preko interneta, a ne zahtjeva direktnu interakciju čovjeka s čovjekom ili čovjeka s računalom.

Područja primjene:

Pametne kuće - rasvjeta, pametni uređaji, detekcija provale, detektori dima

Pametni gradovi - parkiranje, upravljanje otpadom, rasvjeta, hitne intervencije

Okoliš - nadziranje vremena, nadziranje zagađenja zraka, detekcija požara u šumama

Prodaja - upravljanje inventarom, pametni aparati za prodaju, pametno plaćanje

Logistika - praćenje flota, nadziranje pošiljaka, generiranje ruta i rasporeda, dijagnostika vozila na daljinu

Industrija - dijagnostika strojeva, praćenje objekata i automatizacija procesa

Poljoprivreda - pametno navodnjavanje, nadzor usjeva

Zdravlje - pametni medicinski uređaji, fitness uređaji

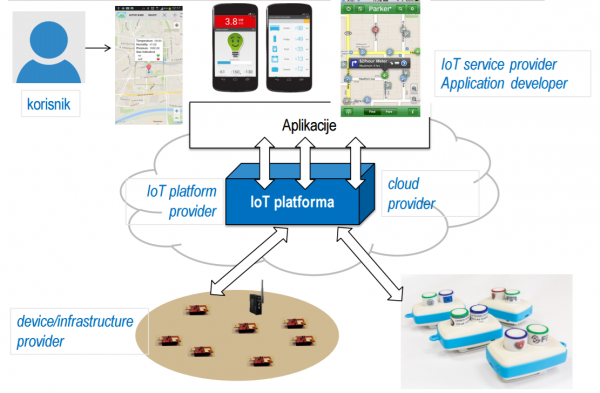

Sudionici u vrijednosnom lancu

Device/infrastructure provider - postavlja i održava infrastrukturu pametne okoline, u njegovom je interesu da se senzori višestruko koriste

IoT platform provider - postavlja i održava platformu (obično u računalnom oblaku), a nudi usluge za pronalaženje senzora i njihove podatke razvijateljima aplikacija

App developer - razvijatelji mobilnih i web aplikacija koji koriste senzorske podatke iz platforme

IoT service/app provider - nudi IoT uslugu krajnjem korisniku, telekom operatori su potencijalni ponuđači IoT usluga zbog:

1) izgrađenog poslovnog odnosa s krajnjim korisnicima

2) mrežne infrastrukture koja je preduvjet za IoT

3) dostupnih računalnih resursa (telekom operatori su često i ponuđači usluga u računalnom oblaku)

Izazovi IoT-a

♦ Heterogeni uređaji i izvori podataka, različiti protokoli - potrebno je osigurati interoperabilnost, uniforman pristup svim podacima

♦ Kontinuirano se generira velika količina podataka (Big Data) s obzirom na veliki broj izvora podataka - potreba za skalabilnom obradom i filtriranjem podataka u stvarnom vremenu

♦ Veliki broj uređaja koje je potrebno održavati - omogućiti pronalaženje uređaja, jednostavno povezivanje novih uređaja na Internet i samokonfiguracija stvari u "pametne okoline"

♦ Sigurnost i privatnost - veliki izazov za komercijalna rješenja, sigurnosni problemi u fizičkoj domeni (potencijalno mogu ugroziti ljudski život)

♦ Implementacija različitih poslovnih modela, modeli naplate - u inicijalnoj fazi, više na nivou ideje nego implementacije

Najvažniji problemi u sigurnosti na koje treba obratiti pažnju

1. Data encryption

IoT aplikacije sakupljaju gomile podataka. Dohvaćanje i procesiranje podataka je integrirani dio iot okruženja. Većina tih podataka je privatna i treba se zaštititi enkripcijom. Kako bi se problem riješio potrebno je koristiti SSL (secure sockets layer) protokol kada god se podaci stavljaju na dostupnosti internetu. Web stranice već koriste SSL certifikate za enkripciju i zaštitu korisničkih podataka. Uz to, potrebo je zaštititi bežični protokol. Dok se podaci prenose bežično također je potrebna enkripcija. Osjetljivi podaci kao što su lokacija trebaju biti dostupni samo onome koga se tiču i nikom drugom. Stoga se treba pobrinuti da koristite wireless protokol s ugrađenom enkripcijom.

2. Data authentication

Nakon uspješne enkripcije podataka, šanse da uređaj bude hakiran još postoje. Ako ne postoji način da se utvrdi autentičnost podataka koje se prenosi od i do Iot uređaja, sigurnost je ugrožena. Uzmimo za primjer ugrađene senzore temperature u pametnim kućama. Čak i kad su podaci kriptirani netko može lažne podatke slati senzorima jer ne postoji način da se utvrdi izvor slanja podataka.

3. Side-channel attacks

Enkripcija i autentifikacija još uvijek ostavljaju prostora za napade. Takvi napadi manje su fokusirani na same informacije, a više na to kako su te informacije prezentirane. Na primjer netko može pristupiti podacima kao što su vrijeme, potrošnja energije i elektromagnetsko curenje te pomoću njih izvesti napad.

4. Problemi s hardverom

Zbog velikog i naglog interesa za IoT, proizvođači čipova kako ARM i Intel svaku novu generaciju svojih procesora nadograđuju u području sigurnosti, no još uvijek ne uspijevaju skroz riješiti ovaj problem. S modernom arhitekturom čipova koji su rađeni specifično za Iot uređaje, cijene će rasti i učiniti uređaje vrlo skupima. Također, kompleksan dizajn zahtjeva veću snagu baterije, što je još jedan izazov za proizvođače. Najbolji način da se minimiziraju prijetnje hardveru je testiranje.

5. Web sučelje

Ovdje se spominju cross-site scrintping, loš session management i slabe početne postavke. Pomoću toga hakeri mogu identificirati važeće korisničke račune i preuzeti tako da resetiraju lozinke.

6. Nesigurni softver

Mnogi ne koriste enkripciju prilikom ažuriranja softvera prilikom čega može doći do presretanja podataka kako bi se softver promatrao ili modificirao.

Primjeri

Kompanija Proofpoint koja se bavi istraživanjem velikih spam i phishng kampanja otkrila je da je tijekom dvotjednog razdoblja u prosincu 2014. godini uspješnom globalnom hakerskom kampanjom napadnuto i manipulirano s više od 100 tisuća pametnih potrošačkih naprava putem kojih je poslano 750 tisuća malicioznih e-mail poruka. Otprilike tri četvrtine malicioznih poruka poslano je s običnih računala i pametnih telefona, a više od 25% e-mail poruka poslano je s uređaja koji spadaju u IoT skupinu. Ti uređaji nisu bili zaraženi trojancem ili drugim sličnim softverima za upravljanje na daljinu, već je njihova sigurnost toliko slaba da su hakeri iskoristili postojeći softver samih uređaja. Proofpoint-ovo istraživanje kaže da su mnogi od tih uređaja imali otvorene telnet, SSH i SMTP, što znači da je hakerima bilo dovoljno probiti samo defaultno korisničko ime i lozinku te postaviti program da šalje malicioznu e-poštu. Na taj način vlasnici zaraženih uređaja nisu niti mogli primijetiti razlike u radu uređaja jer slanje hrpe e-mail pošte i nije toliko zahtjevno za uređaj. Osim toga, zabrinjavajuće je da će zaraženi uređaji takvi i ostati sve dok se ne odspoje s interneta ili dobiju sigurnosnu nadogradnju od svojih proizvođača.

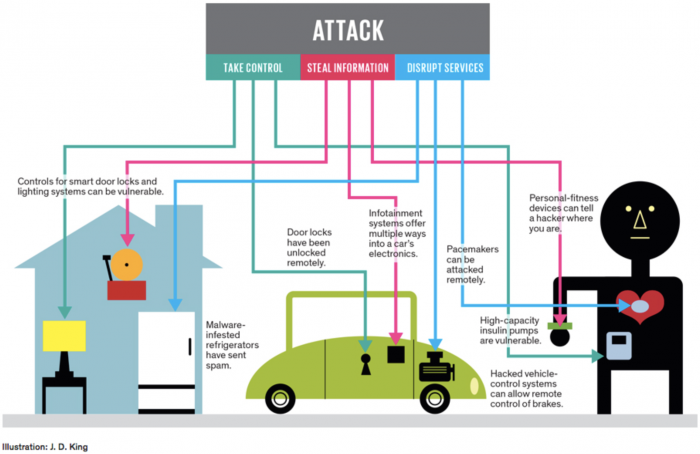

IoT baby monitori zaraženi su od strane hakera kako bi nadzirali trenutnu situaciju u kući, mijenjali postavke kamere i dozvoljavali drugim korisnicima da kontroliraju monitor na daljinu.

Također je dokazano da auti povezani internetom također mogu biti ugroženi na način da hakeri mogu preuzeti kontrolu nad sustavom za zabavu, otključati vrata ili čak ugasiti auto u pokretu.

Stvari koje nosite na sebi također mogu biti izvor prijetnje privatnosti. Hakeri mogu koristiti senzore pokreta ugrađene u smartwatch-eve kako bi ukrali informacije koje tipkate, prikupiti podatke o zdravlju i slično.

Prijetnja koja najviše zabrinjava je ona vezana za medicinske uređaje koji utječu na ljudski život.

October 21 DDoS attack

U listopadu 2016. godine dogodio se DDoS napad na servere kompanije Dyn koja je jedan od glavnih providera DNS usluga za druge kompanije. Ogromna količina podataka je preusmjerena na njihove servere te zbog toga velike web stranice kao Twitter, Pinterest, Reddit, GitHub, PayPal, Amazon, Netflix i mnoge druge nisu radile kako treba. To je omogućeno zbog velikog broja neosiguranih uređaja povezanih na Internet, kao što su kućni ruteri i nadzorne kamere. Napadači su zarazili tisuće takvih uređaja s malicioznim kodovima kako bi se formirala botnet mreža. Iako ovi uređaji nisu neka moćna računala, oni mogu generirati ogromne količine podataka koje zatrpaju ciljane servere.

Hakiranje Bluetooth brava

Postoji mnogo članaka koji su se pozabavili ovim problemom, no Anthony Rose i Ben Ramsay iz Merculite Security-ja najbolje su opisali kako hakirati bluetooth brave:

1. Potražite tekstualne lozinke – mnoge od brava imaju jednostavne lozinke koje se prenose u tekstualnom obliku. Svako s pristojinim bluetooth snifferom kao što je Ubertooth ako uloži malo truda može doći do lozinke.

2. Replay the signal – čak i ako postoji enkripcija i ne možemo ju dekriptirati, postoji drugi način: zapamtiti i ponoviti isti podatak koji je već poslan i brava će se otključati.

3. Man in the Middle – mogućnost korištenja jednog od mnogo Man in the Middle alata za upadanje u konekciju i kontroliranje svega što se šalje uređaju.

Brave nisu jedini ranjivi bluetooth uređaji. Pronađeno je još primjera: auti, uređaji za kavu i čaj, medicinski uređaji (čak i oni ugrađeni), uređaji za praćenje fitnes aktivnosti itd.

Zaključak

Sigurnost IoT-a postala je velika briga, a nekoliko kompanija poduzelo je konkretne korake. Nakon hakiranja Jeepa Cherookee, Fiat se potrudio da se problem brzo riješi i da se u preko 1.4 milijuna američkih auta i kamiona instaliraju sigurnosni update-ovi.

Digitalna tvrtka Gemalto planira iskoristiti iskustvo u mobilnom plaćanju kako bi pomogla osigurati IoT uređaje. Oni nude Secure Element mnogim automobilskim kompanijama. Radi se o uređaju koji se ugrađuje i omogućava naprednu digitalnu sigurnost i upravljanje kroz enkripciju i ograničenu kontrolu pristupa osjetljivim podacima.

Microsoft također najavljuje ugradnju BitLocker encryption and Secure Boot tehnologije za Windows 10 IoT. BitLocker je tehnologija enkripcije koja može kodirati cijele diskove. Secure Boot je standard sigurnosti razvijen od strane PC industrije.

Još je mnogo istraživanja, eksperimentiranja i napretka potrebno da bi IoT ušao u domove diljem svijeta i postao svakodnevica. Puno više treba uložiti u sigurnost i privatnost IoT podataka. Pitanje koje se postavlja je hoćemo li uspjeti kontrolirati ovu rastuću tehnologiju ili ćemo otvoriti Pandorinu kutiju koja će izazvati kaos.

Literatura

1. http://internetofthingsagenda.techtarget.com/definition/Internet-of-Things-IoT

2. http://www.ieee.hr/_download/repository/Podnar_IoT.pdf

3. http://www.ictbusiness.info/vijesti/sigurnost-internet-of-things-uredaja-upitna

4. https://techcrunch.com/2015/10/24/why-iot-security-is-so-critical/

5. http://internetofthingswiki.com/iot-security-issues-challenges-and-solutions/937/

6. http://www.cmswire.com/cms/internet-of-things/top-5-internet-of-things-security-concerns-026043.php

7. http://www.welivesecurity.com/2016/10/24/10-things-know-october-21-iot-ddos-attacks/

8. http://thehackernews.com/2016/09/hacking-bluetooth-locks.html

9. https://techcrunch.com/2015/10/24/why-iot-security-is-so-critical/