Procjena rizika po ISO 27005 - Implementacija FLOSS alata

TIM: Davorin Špičko, Ivan Rostohar, Ivan Šantalab

NAPOMENA: Svaki član tima svojim je potpisom označio dio koji je radio dok su u izradi praktičnog dijela sudjelovali svi članovi tima

Sadržaj |

Uvod

ISO 27005 je jedna od ključnih normi iz porodice ISO 27000, a prvenstveno služi za procjenu rizika nekog poslovnog procesa u organzaciji ili cijele organizacije. Na jedinstven i kategoričan način povezuje imovinu nekog poslovnog sustava za koji se vrši procjena, definira vlasnika imovine odnosno odgovornu osobu te visinu odnosno vrijednost te imovine. Određivanje vrijednosti imovine je jedna od najtežih sastavnica procjene jer se može odrediti na više načina i često je subjektivna odnosno ovisi o ocjeni organizacije i nadležne osobe.

Uz imovinu, zadatak ove norme je i odrediti prijetnje koje prijete toj imovini kao i ranjivosti od kojih se treba zaštitit na najbolji mogući način. I ove sastavnice imaju svoje vrijednosti za koje vrijede iste sastavnice koje sam naveo i za imovinu. Kod određivanja vrijednosti ovih sastavnicavažnije definirati neki kontekst odnosno svesti ih na zajedničku bazu zbog što jednostavnijeg izračuna rizika za pojedinu imovinu. Kao što sam napomenuo ovaj postupak je relativno jednostavan, ali u stvarnosti ima potencijala i tendenciju usložavanja te se zbog toga teži što jednostavnijem izračunu rizika s time da organizacija i ocjenjivač moraju imati na umu da je tu riječ o okvirno izračunatim vrijednostima.

U normi je definirano više postupaka izračuna rizika od čega je naglasak stavljen na kvantitativnu i kvalitativnu metodu. U praktičnom radu smo implementirali izračun rizika po kvalitativnoj metodi jer je ona najjednostavnija i te se u praksi često koristi za dobivanje nekih općih pokazatelja visine rizika kao i identifikacija visoko rizične imovine. Ako se ovaj postupak ponavlja odnosno usložava i želi se vidjeti situacija na detaljnijoj razini, tada se primjenjuje kvantitativna analiza jer je točnija, ali za nju treba puno više podataka kako sadašnjih tako i povijesnih podataka same organizacije.

--Irostoha 11:27, 18. siječnja 2015. (CET)

Koraci u provedbi norme

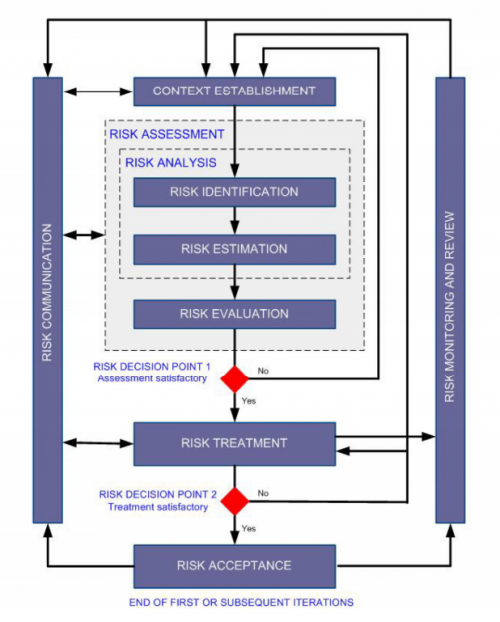

Sama proces vezan uz analizu rizika definiran je cijelom normom te se sastoji od nekoliko koraka koji se mogu iterativno ponavljati ovisno o zahtjevima organizacije i procjenjivača.

Prvi korak je definiranje konteksta organizacije odnosno konteksta u kojem se provodi proces analize rizika. Nakon toga slijedi procjena rizika koja je najvažnija sastavnica cijelokupnog procesa te se sastoji od tri dijela: identifikacija rizika, njegova procjena i njegova evaluacija.

Identificiranje rizika ima nekoliko važnih koraka koje ocjenjivač mora što točnije pratiti da bi dobio što bolji i točniji rezultat za visinu rizika. Prvi korak u ovom stadiju je uvod u identifikaciju rizika gdje se determiniraju posljedice i okviri kao i pogodnosti koje se mogu dobiti nakon završetka samog procesa. Sljedeći korak je identifikacija imovine zajedno spripadajućim odgovornim osobama kao i valuacija pripadajuće identificirane imovine.

Nakon toga slijedi identifikacija prijetnji koje se dobiju s raznim razgovorima kako s vlasnicima imovine, tako i vanjskim suradnicima, uvidom u katalog prijetnji... što kao rezultat mora dati listu prijetnji s njihovim izvorima, tipom i vrijednošću.

Nakon toga slijedi proces identifikacije postojećih kontrola bilo postojećih ili planiranih zajedno s njihovom implementacijom i statusom korištenja.

Nakon toga slijedi proces identifikacije ranjivosti koje su u relaciji s nekom imovinom, prijetnjom i kontrolom te lista incidentnih scenarija u relaciji s određenom imovinom.

Nakon identifikacije rizika slijedi njegova procjena koja se može vršiti pomoću nekoliko metoda od kojih su najvažnije kvalitativna i kvantitativna pri čemu njihov odabir ovisi o potrebama organizacije i ocjenjivača.

Nakon što je ocjenjivač izvršio prethodne procese sada ima potrebne podatke za razne analize kao što su odnos imovine, prijetnji, ranjivosti, kontrola i visina rizika ili odnos incidentnih scenarija s visinom rizika... Odabir je prvenstveno na ocjenjivaču. U našoj aplikaciji smo se odlučili na prikaz prve analize jer daje najviše podataka i njihovu međusobnu korelaciju te je lako razumljiva i drugom osoblju koje će možda morati raditi s tim podacima, a to ujedno predstavlja i rezultat evaluacije rizika.

Nakon ovog procesa slijedi obrada rizika te njegovo prihvaćanje ako smo zadovoljni s rezultatima obrade rizika. Detaljniji prikaz cijelokupnog procesa prikazan je na slici 1.

--Irostoha 11:27, 18. siječnja 2015. (CET)

FLOSS

FLOSS je računalni software koji može biti klasificiran kao besplatan i otvoreni software kojeg svatko može koristiti, kopirati, proučavati te mijenjati. Izvorni kod je javno dostupan tako da korisnici mogu slobodno izmijeniti i poboljšati taj software. Kratica FLOSS dolazi od naziva Free/Libre Open-Source Software, nastala je 2001. godine, a osmislio ju je Rishab Aiyer Ghosh. Ona ustvari pokušava otkloniti nesporazume oko odabira strana, tj. je li neki software besplatan (free) software ili otvoreni (open-source) software. Te dvije strane se razlikuju po pristupu dijeljenja izvornog koda i legalnim obavezama koje imaju korisnici.

Da bi neki software bio besplatan, prema Free Software Foundation mora zadovoljiti ova 4 uvjeta:

- Korištenja programa za bilo koju svrhu (sloboda 0)

- Mogućnost proučavanja, modificiranja i poboljšanja prema svojim potrebama (sloboda 1)

- Davanje kopija software-a drugim ljudima besplatno ili za komisiju (sloboda 2)

- Poboljšanje i objavljivanje poboljšanja javno kako bi zajednica imala koristi (sloboda 3)

Da bi neki software bio otvoreni (open-source) njegova licenca mora zadovoljavati ove uvjete:

- Slobodna redistribucija

- Dostupnost izvornog koda

- Mogućnost izrade novih programa na temelju postojećih

- Zaštita autorovog izvornog koda

- Ne smije biti diskriminacije protiv osobe ili skupine

- Ne smije biti diskriminacije područja primjene

- Daljnjom redistribucijom se automatski prenose i prava

- Licenca se ne smije vezati na određeni proizvod

- Licenca ne smije ograničavati drugi softver

- Licenca mora biti tehnološki neutralna

Ako je neki software licenciran po licencama koje obilježavaju besplatan software tada je on u skladu i s otvorenim software-om. Obrnuto ne vrijedi je otvoreni software sadrži licence koje nisu u skladu s besplatnim software-om. Prema tome se može zaključiti da je otvoreni software nadskup besplatnog software-a, no kako je broj licenci/uvjeta koje se razlikuju između ta dva software-a vrlo mali te dvije vrste software-a su gotovo identične. Ideja je da besplatan software omogućuje da svaki korisnik ima slobodu pri korištenju software-a dok se otvoreni software odnosi na model razvoja software-a.

Prednosti korištenja FLOSS-a su potencijalna smanjenja troškova razvoja software-a, povećanje stabilnosti i sigurnosti, zaštita privatnosti i davanje korisnicima veću kontrolu nad njihovim hardware-om. IT tvrtke koje razvijaju FLOSS software profit ostvaruju na ugradnji, integraciji i prilagodbi te pružanju podrške i poduci osoblja koje će ga koristiti. Sam FLOSS ima dosta protivnika, glavni razlog je profit, jer tako se nanosi „šteta“ velikim tvrtkama koje profitiraju od prodaje software-a.

--Ivasantal 16:37, 18. siječnja 2015. (CET)

Praktični dio

Adresa Demo aplikacije: http://risk-assessment.us.wak-apps.com/

GitHub repozitorij: https://github.com/daspicko/RiskAssessment

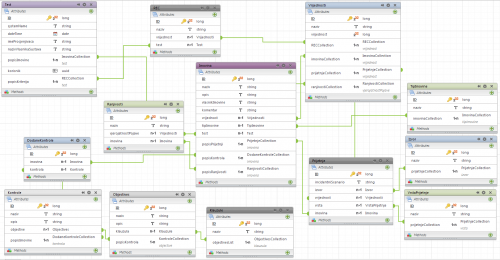

Aplikacija omogućuje registraciju korisnika kako bi se pamtili testovi koje je provodio za vrijeme procjene rizika. Prilikom prijave, otvara mu se mogućnost dodavanja novog testa, a kasnije na taj test dodaje kriterije procjene, imovina koja se procjenjuje te za svaku stavku od imovine dodaje prijetnje, kontrole i ranjivosti. Na kraju mu sustav prema zadanim kriterijima izračuna prihvatljiv rizik koji se odnosi na svaku stavku imovine.

ERA model

Pregled sučelja

--Daspicko 00:06, 19. siječnja 2015. (CET)

Literatura

[1] Information technology-Security techniques-Information security risk management, http://www.pqm-online.com/assets/files/standards/iso_iec_27005-2008.pdf, učitano 18.1.2015.

[1] Information security risk management using ISO/IEC 27005:2008, http://www.taotesting.com/wp-content/uploads/2014/09/sec3_risk-management_iso27005.pdf, učitano 18.1.2015.

[3] Information technology-Security techniques- Code of practice for information security controls, http://www.slinfo.una.ac.cr/documentos/EIF402/ISO27001.pdf, učitano 18.1.2015.

[4] Information technology-Security techniques- Information security management systems-Requirements, http://web.bryant.edu/~commtech/guidelines/iso27001.pdf, učitano 18.1.2015.

[5] FLOSS Concept Booklet, http://en.wikibooks.org/wiki/FLOSS_Concept_Booklet, učitano 18.1.2015.

[6] O slobodnom i otvorenom softveru, http://wiki.open.hr/w/index.php?title=O_slobodnom_i_otvorenom_softveru, učitano 18.1.2015.