VPN pomoću: N2N-a

Sadržaj |

Uvod

Sam razvoj VPN i P2P mreže je danas na visokom nivou. Prije svega potrebno je istaknuti samu arhitekturu, značenje i primjenu peer-to-peer mreža koje su najrasprostranjeniji način slanja datoteka između korisnika na globalnoj razini. Zatim je potrebno razjasniti same VPN mreže te njihovu arhitekturu i primjenu kako bi se moglo ući u podjelu samih VPN mreža od kojih je i jedna N2N. U daljnjoj razradi objašnjena je arhitektura i dizajn N2N mreže te se podaci koji su skupljeni prilikom obrade arhitekture i dizajna N2N mreže korišteni kod same implementacije.

Arhitektura i primjena P2P mreža

Općenito

Peer-to-peer mreže ili skraćeno P2P mreže predstavljaju najpopularniju vrstu mreža za razmjenu podataka i informacija među brojnim korisnicima. Prije svega porast popularnosti P2P mreža se javlja u zadnjih 5-7 godina s pojavom velikih torrent stranica te raširivanjem piratstva do krajnjih granica. Dok se nekad na internetu nalazio samo statični 1.0 web koji nije omogućavao korisnicima da bilo što mijenjaju, preuzimaju ili slično, uz današnji web 2.0 i sami korisnici očekuju puno više. Korisnik sve što vidi želi također podijeliti s prijateljima ili si skinuti na računalo za daljnje širenje. Upravo u tom segmentu P2P mreže se nalaze na svakom koraku. Nažalost koliko god dobro zvučalo upravo su P2P mreže leglo svih mogućih sigurnosnih problema za korisnika. Običan korisnik je neiskusan i ne zna što se sve nalazi iza podatka ili informacije koju preuzima na računalo i upravo u tome leži problem. Kroz daljnji tekst biti će prikazana podjela mreža te njihovo korištenje.

Arhitektura P2P mreža

Općenita podjela mreža

a) Distribuirana arhitektura(peer-to-peer) mreža se sastoji od sudionika koji dijele dio svojih resursa koji se zajednički koriste međusobnim povezivanjem, prije svega tu se misli na tvrdi disk i/ili radnu memoriju računala. Mrežni resursi su dostupni svim korisnicima mreže koji se nalaze unutar nje bez potrebe za poslužiteljem ili domaćinom(host). U ovoj vrsti mreže bitno je istaknuti da su svi korisnici ravnopravni i svi imaju jednaka prava uzimanja i davanja resursa mreže. Na slici 2.1. se nalazi shema P2P mreže.

b) Klijent/server arhitektura je u suprotnosti s P2P mrežom. Naime ovdje ponašanje korisnika mreže više nije neograničeno već u mrežnoj arhitekturi on ima pravo samo uzimanja resursa, dok poslužitelj služi kao računalo koje daje resurse. Arhitektura P2P mreža je u suštini puno jednostavnija jer ne zahtjeva poslužiteljsko računalo i ponašanje korisnika je slobodno, ali može doći do zagušenja mreže i otežavanja same komunikacije u radu. Na slici 2.2. je prikazana shema klijent/server arhitekture.

Podjela peer-to-peer mreža

1) Podjela prema načinu ispisivanja podataka(eng. file listing)

Sam način ispisivanja podataka u P2P mrežama predstavlja veliku važnost je izravno utječe na brzinu rada korisnika unutar mreže. Za ubrzanje mreže koristi se središnji poslužitelj koji šalje popis traženih podataka te na kojem mjestu se nalaze korisniku računala koji je zatražio taj podatak, na taj način ne smanjen broj bespotrebnih slanja podataka na sva računala u mreži. Svatko tko želi pronaći određeni podatak i/ili informaciju želi da to bude što brže moguće zato se brzina P2P(koji je dosta spor) želi povećati u što većem omjeru.

- Centralizirane(hybrid) P2P mreže

Centralizirane P2P mreže zapravo odstupaju od klasičnog izgleda i načina odvijanja P2P mreža gdje su sva računala povezana isključivo između sebe i tako teče komunikacija. Kod centraliziranih P2P mreža u središtu meže se nalazi poslužitelj pomoću kojega se uvelike ubrzava rad same mreže. Korisnik je još uvijek povezan sa svim sudionicima unutar mreže, ali je također povezan i na poslužitelja koji sadrži popis podataka sa svih računala te na kojim se računalima ti podaci nalaze. Poslužitelj primarno služi za smanjenje broja zahtjeva i ubrzanje rada same mreže. Također je bitno napomenuti da je uloga korisnika da samo prima podatke, a uloga poslužitelja da ih samo šalje korisnicima. Velika većina P2P mreža danas uspostavljena je u centraliziranoj arhitekturi.

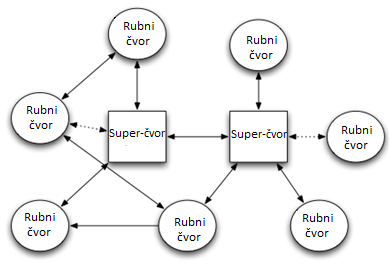

b) Decentralizirane P2P mreže

Decentralizirane P2P mreže u svojoj arhitekturi nemaju središnje računalo ili tzv. poslužitelj, već se njihova povezanost očituje samo povezivanjem svih korisnika unutar mreže međusobno. Svaki korisnik mreže preuzima popis podataka od drugih korisnika te je također u mogućnosti dijeliti svoje resurse bilo da ih daje ili uzima od drugih korisnika mreže. Ovakva mreža bila bi veoma beskorisna i spora kada se ne bi pojavljivali tzv. super-čvorovi. Oni predstavljaju obično korisničko računalo koje je dobilo ulogu da se ponaša kao poslužitelj unutar mreže. Znači super-čvorovi kod sebe sadrže popise podataka drugih korisnika mreže koji zatim dijele po potrebi. Ovakva vrsta komunikacije je potrebna kod mreža sa velikim brojem korisnika gdje bi se sama komunikacija izvodila bespotrebno dugo dok bi se pronašli i poslali podaci koje korisnik traži. Ovakvom arhitekturom P2P mreža uspostavio se balans između klasičnih P2P mreža koje pružaju maksimalnu učinkovitost i hibridnih P2P mreža koje pružaju optimalnu brzinu korisniku mreže.

2) Podjela prema načinu spajanja korisnika(eng. node connection)

Druga vrsta podjele nije ništa manje bitna od podjele prema načinu ispisivanja podataka jer ima također snažan utjecaj na samo optimiziranje i brzinu mreže.

a) Strukturirane P2P mreže

Strukturirane P2P mreže su posebne po tome što koriste algoritme za pretraživanje podataka koji se nalaze kod korisnika. Samim time bilo koji korisnik može pretražiti podatke u mreži i dobiti povratnu informaciju tj. putanju gdje se taj podatak nalazi. Zbog toga je osigurana velika brzina i učinkovitost ovakvih mreža. Najraširenija vrsta strukturiranih P2P mreža su mreže koje se koriste distribuiranim raspršnim tablicama(eng. Distributed hash table), gdje su podaci obilježeni pripadajućom raspršnom funkcijom. Decentralizirane strukturirane sustave ostvaruje se uz pomoć distribuiranih raspršnih tablica koje svakom korisniku omogućuju pretragu podataka uz pomoć ključa koji označava traženi podatak. Svi podaci označavaju se sa raspršnom vrijednosti i ključem.

b) Nestrukturirane P2P mreže

Nestrukturirane P2P mreže nastaju prije svega samovoljnim povezivanjem korisnika unutar mreže. Podaci se prolaze na način da se upit o podatku šalje svim korisnicima koji su dostupni unutar mreže kako bi se našao traženi podatak kod što većeg broja korisnika. Upravo ova karakteristika ima dvije priče. Prije svega moguće je da korisnik na traženi upit dobije desetke odgovora sa adresama drugih korisnika koji imaju taj podatak, tad je sve u savršenom redu jer će podatak biti vrlo brzo i jednostavno preuzeti od drugih korisnika. Ipak postoji mogućnost da za navedeni podatak nema vraćene vrijednosti tj. da nitko od drugih korisnika mreže ne posjeduje taj podatak stoga je slanje upita bilo samo trošenje resursa. Upravo to trošenje resursa usporiti će mrežu za ostale korisnike, a i neće vratiti nikakav podatak.

Primjena P2P mreža

Kao što je već prije spomenuto P2P mreže su danas jako raširene, dogodilo se to ponajviše krivicom sve većeg broja piratskih video i audio zapisa na raznim torrent stranicama, ali i popularizacijom svih raznih VoIP tehnologijama za pismenu i govornu komunikaciju. U daljnjem tekstu biti će napisana podjela i primjena P2P mreža.

Peer-to-peer mreže za dijeljenje podataka

Razvijene su cijele zajednice u kojima ljudi razmjenjuju sve podatke koje su prikupili, a smatraju da će biti korisni drugima ili ih jednostavno žele reproducirati dalje. Ovakvi sadržaji postali su jako zanimljivi jer su prije svega besplatni za sve korisnike koji ih preuzimaju na svoja računala. U nedavnoj prošlosti puno se govorilo o toj vrsti piratstva i pojavili su se brojni zakoni koji su trebali proći kao važeći gdje bi se ograničila ovakva vrsta širenja podataka. Prije svega se to odnosilo na filmove i glazbu koji se najviše i preuzimaju preko interneta, ali i na sve „crackirane“ verzije programa i alata.

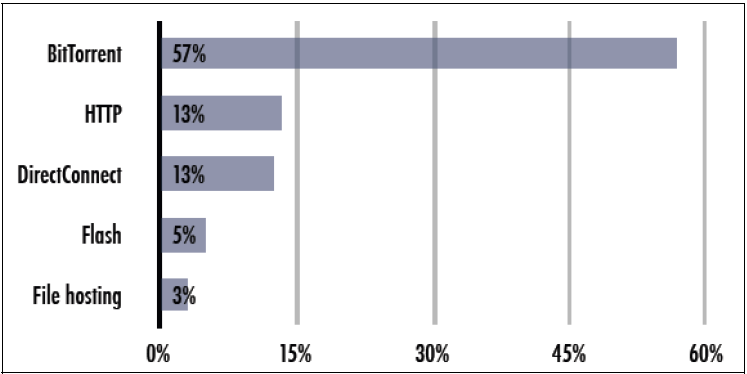

Najpoznatiji i najrašireniji program, a i iza programa mreža, je BitTorrent. BitTorrent je P2P mreža koja se temelji na protokolu za dijeljenje velikih količina podataka između korisnika. Raširenost je ove mreže je u potpunosti globalna jer se brojne stranice referenciraju na ove mreže kako bi pridobile veći broj korisnika. Druge poznate P2P mreže su Gnutella i Freenet koje su nešto manje zastupljenije u Europi. Prema istraživanju provedenom 2008. i 2009. godine za tvrtku Ipoque, procijenjeno je da se putem BitTorrent mreže ostvaruje od 27-55% ukupnog Internet prometa, naravno ovisno o lokaciji na kojoj promatramo promet. Na slici 2.3. je prikazan odnos količine podataka za Istočnu Europu.

Vidljivo je da kod nas 57% ukupnog Internet prometa odlazi na BitTorrent te preuzimanje ili dijeljenje podataka preko interneta. Ovaj podatak nije iznenađujući jer gotovo većina korisnika interneta najviše vrijeme provodi skidajući nešto s njega dok se istovremeno dopisuje preko Facebooka ili nekih od messengera.

Svi podaci se preuzimaju preko torrent datoteka koje specijalizirani programi poput μTorrent čitaju i preuzimaju podatke na naše računalo. Torrent datoteke je moguće naći preko tražilice ili jednostavno u samom programu.

Peer-to-peer mreže za istraživanja i znanstvene informacije

Istraživanja u znanstvenim područjima danas zauzimaju velik interes pošto je i sama znanost veoma napredovala, stoga je veoma bitno da znanstvenici zajedno surađuju i pregledavaju radove kolega jer samim time sebe obrazuju, a i daju potporu drugim znanstvenicima. Umrežavanjem i stvaranjem velikih P2P mreža olakšao se daljnji rad na znanstvenim radovima, sva literatura i materijali su dostupni za preuzimanje. Primjer takve mreže danas je za Hrvatsku ne postoji kao P2P mreža, ali postoje mreže gdje se nalaze svi radovi znanstvenika i novaka koji se onda međusobno dijele, a strana mreža koja je razvijenija je Sciencenet razvijen na Institutu tehnologije u Karlsruheu.

Peer-to-peer mreže za multimediju

Iako je u prethodnim primjerima primjene P2P mreža pokazano da se najviše koriste za razmjenu podataka P2P mreže se također u velikom broju koriste za multimediju. Ovdje se misli na peercasting(a ne na broadcasting) gdje svi korisnici unutar mreže ne primaju podatke od poslužitelja već od svih korisnika koji su trenutno spojeni na mrežu. Na našem području još nije toliko razvijen ovaj način primjene jer na većini Istočne Europe internet je dosta spor za ovakvu vrstu korištenja P2P mreža, ali se naravno koristi u nekim segmentima. Prije svega njegova primjena ogleda se u pregledavanju multimedijskih sadržaja svih vrsta preko P2P mreža. Prije svega ovdje se misli na pregledavanje video i audio zapisa te gledanje televizijskih programa. Unutar Hrvatske ne postoji još neko dobro razvijeno rješenje za gledanje hrvatskih tv programa, iako se javljaju neke inačice programa koje zbog kršenja autorskih prava dosta brzo nestanu. Trenutno je aktualana m2 alatna traka kao dodatak za Google Chrome koje omogućava gledanje svih programa s područja balkana, ali ne putem P2P mreže već se primaju podaci od poslužitelja tzv. broadcasting. Na globalnoj razini javlja se P2PTV koji sudionicima pruža gledanje svih vrsta multimedijskih sadržaja u realnom vremenu. Bitno je kod P2PTV-a da svi korisnici otvore svoj upload kako bi omogućili i drugim korisnicima da nesmetano gledaju multimedijski sadržaj. Time se svi resursi raspoređuju i postiže se optimalno iskorištavanje mreže. Primjeri nekih ovakvih mreža su BBC iPlayer, LiveStation, ReelTime, Zattoo i dosta drugih.

Ovakva vrsta mreža gotovo da je u potpunosti dio svačije svakodnevice. Bilo na poslu ili kod kuće ljudi neprestano komuniciraju s nekim. Ovakva vrsta globalnih mreža omogućava da bez imalo kašnjenja razgovaramo s osobom na drugom kraju svijeta i to potpuno besplatno, zbog čega je naravno ovakva vrsta mreža veoma raširena. Prije svega ovdje se govori o uspostavi poziva između 2 računala, ali i u zadnje vrijeme sve je više na popularnosti dobila komunikacija s računala na telefon. Kupovinom raznih bonova ili impulsa koji su puno jeftiniji u mogućnosti smo uspostavljati pozive prema nečijom fiksnoj ili mobilnoj telefonskoj liniji. Jedan od najraširenijih i najboljih programa za ovakvu vrstu komunikacije je Microsoftov Skype.

Statistike korištenja peer-to-peer mreža

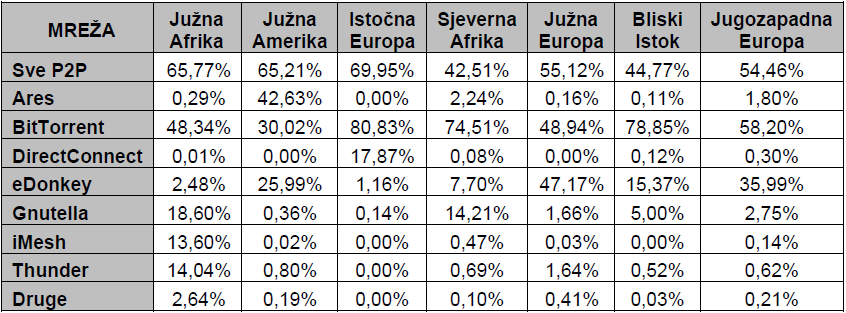

U tablici 2.1. su informativno pokazani podaci iz 2008. i 2009. godine prema kojim se vidi razlika između korištenja Interneta za različite dijelove svijeta.

Arhitektura i primjena VPN mreža

Općenito o VPN-u

VPN odnosno virtualna privatna mreža je tehnologija koja se počela značajnije razvijati u bližoj prošlosti. Naime njena popularnost je sve više porasla nakon velikom interesa tvrtki i organizacija koje za cilj imaju proširiti i/ili poboljšati postojeću infrastrukturu, ali naravno uz što manje troškove. VPN se prije svega koristi kad korisnik treba povezati dvije ili više svojih adresa, ali to nije u stanju izvesti zbog loših ili nepostojećih tehničkih uvjeta ili zbog visoke cijene. Zato se umjesto fizičkog spajanja ili virtualnog prividnog voda koristi VPN. Prije svega kad se kaže VPN misli se na korištenje napredne tehnologije kako bi se povezala udaljena računala u tzv. privatne virtualne mreže, a pritom se koristi dijeljena ili javna telekomunikacijska infrastruktura(internet).

Sama riječ „virtualna“ odnosi se na način spajanja računala koji ne moraju biti fizički tj. izravno povezana, već posredno preko javnih mreža za prijenos podataka. Pojam „privatna“ se odnosi na „nemogućnost“ prisluškivanja komunikacije ili sudjelovanja u njoj(ili je ne može razumjeti). Naravno ovakva vrsta privatnosti osigurana je algoritmima kriptiranja pomoću kojih samo sudionici komunikacije mogu pročitati izvornu poruku(podatak). Pojam „mreža“ odnosi se na povezanost korisnika koji se nalaze povezani VPN mrežom, znači svi su međusobno povezani i u mogućnosti su komunicirati, slati podatke, informacije te razne druge stvari.

Na slici 3.1. je prikazan osnovno zamišljen koncept ili arhitektura VPN-a. Znači prije svega povezanost više lokalnih mreža(LAN) pomoću interneta u jednu jedinstvenu mrežu u kojoj se onda ostvaruje razmjena podatak i svega ostalog. Iako se kaže da je to privatna mreža ipak se odvija preko nesigurnog kanala(interneta) koji može prouzročiti sigurnosne probleme.

Arhitektura VPN mreža

1) PPTP VPN(Dial-up VPN)

Najjednostavnije metoda VPN-a je PPTP. U potpunosti je baziran na softwareu koji koristi postojeću internet konekciju. Koristi ju tako da kreira sigurno „kanal“ između dvije točke kako bi omogućio korisnicima da se spoje na udaljenu mrežu, kao što je to pokazano na slici 3.2. Postavljanje PPTP VPN-a je vrlo jednostavno i podržava više tipova hardwarea i softwarea. VPDN se smatra kao preteča ostalih arhitektura VPN mreža jer je to bila prva pojava ovog tipa.

Opis rada VPDN-a:

1. Krajnji korisnik ili krajnja stanica uspostavlja PPP konekciju prema pružatelju usluge koristeći analognu telefonsku liniju ili ISDN liniju

2. NAS(network access server) prima zahtjev za uspostavom konekcije od krajnjeg korisnika

3. Moguća je provjera korisničkog zahtjeva s nekim od specifičnih autentikacijskih metoda(Password Authentication Protocol, Challenge Handshake Protocol)

4. Nakon što je krajnji korisnik autenticiran, autentikacijski protokol odlučuje hoće li prekinuti vezu s korisnikom ili ga spojiti(tunelirati) s home gatewayom.

5. Korisnikova PPP konekcija je enkapsulirana u VPDN sesiju od NAS prema kućnom gatewayu.

6. Home gateway autenticira krajnjeg korisnika koji se prenosi VPDN sesijom. Nakon uspješne autentikacije home gateway prekida PPP konekciju i pridružuje privilegije krajnjem korisniku.

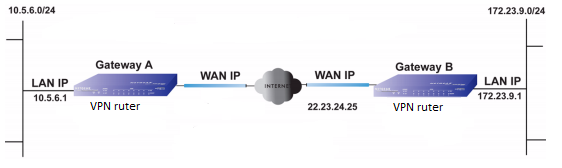

2) Site-to-site VPN

Prije svega se koristi kod korporacija kako bi povezali svoje međusobno udaljene urede sigurnim linijama koristeći nesigurni kanal internet. S2S VPN proširuje mrežu korporacije na način da zaposlenici s jedne fizičke lokacije koja može biti bilo gdje u svijetu su povezani s zaposlenicima u matičnom uredu ili sl. Primjer takvih korporacija danas možemo naći na svakom koraku jer se najčešće uredi nalaze diljem svijeta i potrebna im je jedinstvena povezanost. Detaljna arhitektura S2S VPN mreže je vidljiva na slici 3.3.

Postoje dva tipa s2s VPN-a:

a) Bazirani na intranet: Ukoliko korporacija ima jednu ili više udaljenih lokacije koje žele spojiti u jednu privatnu mrežu, mogu kreirati intranet VPN koji povezuje te odvojene lokalne mreže u jedan WAN.

b) Bazirani na ekstranet: Kada korporacija ima suradnju sa nekom tvrtkom(partner tvrtka, dobavljač sirovina, kupac) u mogućnosti je izgraditi ekstranet VPN koji povezuje lokalne mreže tih korporacija. Tada im je omogućen rad preko sigurne, povezane mreže gdje mogu nesmetano izmjenjivati podatke i informacije te komunicirati.

3) Peer-to-peer VPN

Peer-to-peer VPN je mreža koja omogućuje računalima da dijele svoje resurse. To se može odnositi na dijeljenje podataka, ali također i na dijeljenje individualnih resursa kao što su tvrdi diskovi, CD-ROM uređaji i printeri. Veoma dobra strana ovakvih mreža je jednostavno povezivanje sigurnom linijom te veoma lako dijeljenje resursa. Najbolji primjeri iz prakse danas su Hamachi koji se koristi na Windows operacijskom sustavu te N2N koji se može koristiti univerzalno. Sama arhitektura P2P mreže je prikazana na slici 3.4.

4) Point-to-point VPN

Drugi naziv za point-to-point VPN je „leased-line VPN“, jer ovakva vrsta konekcije između dvije točke je najskuplja, ali i najsigurnija varijanta. Povlaštena linija se odnosi na povezivanje posvećenom(dedicated) linijom direktno od ISP-a. Glavna snaga povlaštenih linija je direktna point-to-point konekcija koja ne prolazi preko nesigurnog kanala interneta, stoga ovakva vrsta konekcije ne pati od latencije, kašnjenja i gubljenja paketa. Prije svega koristi se kad se između dvije točke treba često slati velika količina podataka. Važno je napomenuti da točke moraju biti fizički povezane određenim medijem.

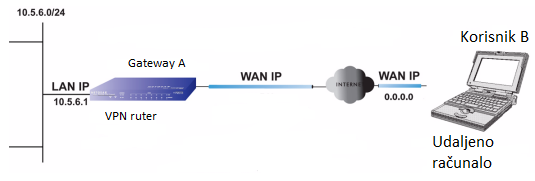

5) VPN Road Warrior

VPN Road Warrior je naziv usluge koja omogućuje povezivanje VPN-om s obzirom na vrijeme, a ne na enkripciju i lokaciju korisnika. Road Warrior je naziv pružatelja ove usluge. Prije svega je nastao zbog esencijalne potrebe sigurnosti prilikom slanja i primanja podataka preko nesigurnog kanala interneta. Pokazati ću i ukratko opisati dvije konfiguracije Road Warriora(c2g i g2g).

a) client-to-gateway

Na slici 3.5. je prikazana situacija s jednim WAN portom na VPN gateway-u u kojoj korisničko računalo inicira VPN vezu zato što IP adresa korisničkog računala nije unaprijed poznata. Port WAN gateway-a se mora ponašati kao primatelj zahtjeva(responder). Prije uspostave konekcije potrebno je imati jedinstven gateway WAN port, redundantne gateway WAN portove za povećanu pouzdanost te dupli gateway WAN port koji se koristi za balansiranje učitavanja.

b) gateway-to-gateway

Drugi način pružatelja usluge Road Warrior prikazan je na slici 3.6. je G2G. Znači povezivanje 2 gateway-a pomoću VPN-a. Prije svega potrebno je napomenuti da u ovom slučaju IP adrese su poznate za obije strane tako da je svejedno koja će strana inicirati konekciju. Prije uspostave konekcije potrebno je imati jedinstven gateway WAN port, redundantne gateway WAN portove za povećanu pouzdanost te dupli gateway WAN port koji se koristi za balansiranje učitavanja. I kod C2G i kod G2G načina spajanja IP adrese gateway WAN porta mogu biti statičke ili dinamičke. Ukoliko su dinamičke potrebna je potpuno opremljeno ime domene. Ako je statička potpuno opremljeno ime domene je opcionalno.

Primjena VPN mreža

a) Udaljeni pristup preko interneta

Prije svega jedna od temeljnih svrha VPN-a je udaljeni pristup određenim osobnim ili tvrtkinim resursima. Ovakav način pristupa podacima je veoma olakšao sam posao svih zaposlenih u tvrtci, ali i također preuzimanje podataka udaljenih korisnika ili suradnika kojima su ti podaci potrebni. Nije više potreban fizički pristup kako bi preuzeli podatke ili fizička povezanost određenim medijem već preko nesigurnog kanala interneta sigurnim putem možemo upravljati našim resursima. Povezivanje od doma i pristupanje tvrtkinim resursima danas je to veoma lagano baš uz pomoć VPN-a. Arhitektura mreže je prikazana na slici 3.6.

b) Spajanje mreža preko interneta

Postoje dva pristupa ili mogućeg spajanja lokalnih mreža preko interneta, a to su:

Korištenje povlaštene linije kako bi se povezao ogranak tvrtke sa tvrtkinom lokalnom mrežom. Puno jeftinija verzija od korištenja dugo-poteznog povlaštenog kruga između ogranka tvrtke i korporacijskog hub-a. U ovom slučaju se za oba hub-a(ogranka i matične tvrtke) koristi jeftinija povlaštena linija i lokalni ISP kako bi se povezali na internet. VPN software koristi lokalne ISP konekcije i internet kako bi kreirao virtualnu privatnu mrežu između ogranka i glavne mreže tvrtke. Na taj način se povezuju sigurno i jeftino.

Korištenje dial-up linije kako bi se povezao ogranak i tvrtkina lokalna mreža. Priča je ista kao kod povezivanja sa povlaštenom linijom. Koristi se puno jednostavnija varijanta gdje se u suradnji s lokalnim ISP kreira virtualna privatna mreža između ogranka i matične tvrtke. S time se izbjegava potreba za uspostavom dalekosežnih poziva od ogranka prema tvrtkinom matičnoj mreži. VPN je na ovaj način olakšao i pojeftinio način uspostave poziva i komunikacije između korisnika ili između suradnika unutar tvrtke.

c) Spajanje računala preko interneta

Nama možda i najbliža varijanta korištenja VPN-a je baš za povezivanje računala preko interneta. Prije svega ovakav način povezivanja računala se koristi ukoliko tvrtka u svojoj mreži ima veoma povjerljive podatke koje jednostavno ne želi izložiti mogućim provalama ili smetnjama kao što se mogu dogoditi koristeći javnu mrežu internet. Stoga se odlučuje na fizičko odvajanje svoje lokalne mreže od ostatka mreža i time je postigla 100% sigurnost(bez fizičkih provala ili pristupa). Na ovaj način mreža se osamostalila i tako sudjeluje bez kontakta s drugim mrežama ili ISP. Pojavio se problem kad su podaci potrebni suradnicima ili zaposlenicima koji se trenutno ne nalaze unutar zgrade tvrtke, stoga se uvodi VPN server. Uz pomoć VPN servera omogućeno je odvajanje fizički povezanih zaposlenika od vanjski spojenih suradnika i/ili zaposlenika. Na ovaj način VPN server se ne ponaša kao router koji bi spojio ove dvije mreže i tako dozvolio svim korisnicima te mreže da imaju jednaka prava, već administrator mreže ima pravo upravljati ovlastima korisnika koji se spajaju na fizički odvojenu mrežu. Time se postiže kontrola i visoka razina sigurnosti svih podataka koji se nalaze unutar mreže. Administrator sustava ima pravo dodijeliti pristup određenoj skupini podataka svakom korisniku mreže zasebno, ovisno o njegovim pravima ili položaju unutar tvrtke. Dodatno poboljšanje je što sva komunikacija koja se odvija je u potpunosti kriptirana te svaki pokušaj prisluškivanja ili krađe podataka iz komunikacijskog kanala je dosta teško ili nemoguće dekriptirati. Korisnici bez ikakvih prava nisi u mogućnosti uopće vidjeti ili komunicirati s lokalnom mrežom tvrtke.

N2N

Općenito o N2N

N2N je skraćenica od network to network VPN mreže koja je razvijena od ntop tima. Prije svega radi se o mreži koja se zasniva na principu drugog sloja P2P VPN mreže. U samoj suštini sličnost N2N i aplikacije Hamachi je veoma velika jer je sam rad u potpunosti jednak, ipak u pozadini svega stoji jedna dosta velika razlika koja je zapravo i rezultirala potrebi kreiranja N2N-a, ali o tome ću biti riječi kasnije. Svaki korisnik N2N mreže dobiva na pravo korištenja neograničenu IP vidljivost i dostupnost na istoj adresi bez obzira na njegovo trenutno mrežno okruženje. Kao usporedba OpenVPN je preselio SSL sa aplikacijskog na mrežni protokol isto kao što je N2N preselio P2P s aplikacijskog na mrežni sloj.

Dizajn N2N

Virtualna privatna mreža(VPN) je zaštićena logička mreža koja je usmjerena preko neke druge mreže. VPN-ovi se najčešće koriste za implementaciju P2P komunikacije preko javne mreže interneta. Najčešće odlike upravo te komunikacije su autentikacija korisnika i enkripcija podataka koje putuju tom komunikacijom. Administratori mreža koriste VPN-ove za sigurno i neprekidno uspostavljanje komunikacije između korisničkih strana preko interneta bez potrebe za skupim povlaštenim linijama. Mobilni korisnici koriste VPN-ove za povezivanje s njihovim privatnim udaljenim uredima. Glavni elementi svake VPN mreže su enkripcija(omogućuje razinu sigurnosti) i enkapsulacija(omogućuje slanje podataka). Određeni limiti VPN mreže naveli su autore N2N-a da pokušaju razviti koncept s kojim će korisnici uvijek i svagdje biti dostupni na vlastito izabranoj IP adresi koja neće biti dinamička kao kod Hamachi-a. Prije svega N2N pruža korisnicima mogućnost kreiranja dinamičkih privatnih mreža. N2N pruža korisnicima da sami izaberu svoju IP adresu i ključ s kojim će dekriptirati podatke za razliku od drugih VPN mreža gdje se enkripcijski ključ ne daje kao pravo biranja svakom korisniku već ga pozna samo administrator mreže i on s njim može upravljati. Tako da koristeći npr. Skype administrator sustava može uzeti naš kriptirani razgovor te ga dekriptirati i pročitati što smo pisali, dok kod N2N mreže mi sami dekriptiramo podatke tako da ih administrator ne može dekriptirati jer mu ključ nije poznat. Kao i kod Hamachia, sva sigurnost i sve mjere su poduzete od same aplikacije te korisnici nemaju nikakvog utjecaja na to, što zapravo predstavlja problem zbog slabe sigurnosti aplikacije.

Glavni dijelovi dizajna N2N-a su:

- N2N je kriptirana privatna mreža drugog sloja koja koristi P2P protokol. Svaki N2N čvor ima svoje ime i zajednički enkripcijski ključ koji se dijeli između korisnika koji su se pridružili kreiranoj N2N mreži.

- Enkripcija se odvija na krajnjim čvorovima koristeći otvorene metode i enkripcijski ključ definiran od strane korisnika. Ovakav način odstupa od samog načina zaštite i sigurnosti korisnika od strane drugih aplikacije kao što sam već naveo Skype i Hamachi.

- Svaki N2N korisnika može istovremeno pripadati više „zajednica“ ili pod-mreža. Korisnici imaju enkripcijski ključ, IP i MAC adresu za svaki N2N zajednicu.

- Kao i kod većine P2P protokola, N2N ima jedan super-čvor i više rubnih čvorova. Super-čvorovi se koriste kako bi uveli rubne čvorove i križno simetrični NAT. N2N paketi su kriptirani/dekriptirani samo od strane prednjih paketa rubnih i super-čvorova, a bazira se na „clear-text“ zaglavljima paketa bez ispitivanja sadržaja paketa. Ovo je jedna od glavnih razlika ili odlika N2N-a.

- N2N može spojiti NAT i vatrozid u redoslijedu obrnutom za promet(iznutra prema izvana) kako bi N2N čvorovi mogli postati dostupni za zajednicu koja je uspostavljena na privatnoj mreži.

- N2N zajednice su napravljene kako bi bile same za sebe, ali postoji mogućnost umrežavanja više privatnih mreža ili zajednica za uspostavu jedinstvene komunikacije i slanja podataka.

- Za razliku od P2P preklopnih mreža kao što su „Chord“ i „Pastry“ koju su pogođeni problemom lokacije objekata/peerova u ograničenom broju kod N2N to nije problem jer on po dizajnu dopušta da su peerovi dostupni direktno i/ili preko N2N zajednice koja ga može proslijediti. Upravo ovakav dizajn je uvelike pomogao i ubrzao samo pronalaženje i komunikaciju između peerova te korisničkih podataka.

- N2N čvorovi su manje više statični. Prije svega jer nakon svog kreiranja ostaju na istoj zajednici na kojoj su kreirani i gdje je njihova svrha potrebna. Zbog ove statičnosti stalno mijenjanje mrežne topologije nije potrebno čak ni kod dolaska novih članova zajednice kao kod Gnutelle ili Napstera.

- N2N čvorovi sami po sebi ne spremaju, keširaju, repliciraju ili upravljaju s nikakvih podacima. To je zbog samog načina povezivanja koji se bazira na povezivanju peerova, a ne samih podataka i korisnika mreže.

- Sama svrha N2N-a nije dijeljenje podataka kao kod Hamachija već je uspostavljanje sigurne veze na način da je IP adresa korisnika uvijek poznata bez obzira na njegov trenutni položaj ili pripadanja nekoj drugoj privatnoj mreži.

Arhitektura N2N

Rubni čvorovi na hostu koji može biti smješten u privatnom ili javnom LAN-u. Super-čvorovi se koriste kako bi uveli rubne čvorove i pristupne pakete na rub iza simetričnog NAT-a. Sa simetričnim NAT-om svi zahtjevi sa istog internog IP:porta do svake specifične IP:destinacije su mapirani prema eksternom IP:portu. Ako isti interni host šalje zahtjev sa istom izvorišnom adresom i istim portom prema drugačijom destinaciji, koristi se drugačije eksterno mapiranje. Sama arhitektura je prikazana na slici 4.1.

Rubni čvorovi imaju popis svih super-čvorova na koji su registrirani prilikom kreiranja same zajednice ili N2N mreže. Super-čvorovi privremeno spremaju informaciju o rubnim čvorovima; takve informacije moraju se periodički osvježavati od strane rubnog čvora. Rubni čvorovi registriraju se kod prvog slobodno supe-čvora, registracija na neki drugi daljnji čvor se odvija samo kad je trenutno najbliži super-čvor nedostupan. Kod registracije se super-čvor na koji se rubni čvor registrira mora biti konfiguriran i mora poslati potvrdni paket registracije s kojim potvrđuje da je primio zahtjev za registracijom i da je rubni čvor registriran. Ako potvrdni paket nije primljen rubni čvor ponavlja još jedanput slanje, a zatim šalje zahtjev drugom najbliže konfiguriranom super-čvoru. Registracije se šalju periodički kako bi se osvježila registracija te kako bi se provjerila povezanost rubnih čvorova i super-čvorova koji mogu biti ometani od strane nekog novo pojavljenog vatrozida. Ako je jedan od peerova iza simetričnog NAT, samo slanje registracije se odvija direktno preko drugog peer-a koji otvara put kroz vatrozid. Ukoliko su obije strane iza simetričnog NAT-a, direktna povezanost nije moguća, ali ona se odvija preko ARP-a. Dinamička registracija peerova će isteći ukoliko nije osvježena u zadanom vremenu prije timeouta.

Važno je napomenuti da kod enkripcije podataka N2N koristi algoritam pod nazivom „Twofish“. Autori N2N-a su ga izabrali jer je veoma brz, ne patentiran i ne zaštićen te nije pod ničijom licencom. Kao što je prije napomenuto svaka zajednica dijeli ključ enkripcije unutar svoje mreže kako bi dekriptirala podatke.

N2N prilagodljivost

N2N je dizajniran da bude veoma jednostavna mreža bez ograničenih adresnih konekcija koje su prisutne u većini mreža. Dizajniraj je da bude korišten prije svega na velikim preklopnim mrežama gdje će se tisuće čvorova spajati zbog više razloga. Prije svega veliki preklopi stvaraju veliku količinu prometa na super-čvorovima koji može dovesti do smanjenja performansa i usporavanja mreže. Zatim kako bi se optimiziralo preklapanje i povećan broj super-čvorova, neki rubni čvorovi trebaju postati hibridni rubni-super-čvorovi kao što se to događa kod većine P2P aplikacija, što uvelike utječe na performanse čvorova. Naravno uspješno odabiranje super-čvorova bazirano je na kriteriju RTT(round trip time) i dostupna propusnost je potrebna za velike preklope, što također uvelike pogoduje sam dizajn i karakteristike N2N-a koji na odličan način odabire super-čvorove koji trebaju kontrolirati povećan preklop ili promet.

N2N upravljanje mrežom

Većina upravljačkih protokola nije dizajnirana kako bi se odvijala preko vatrozida i NAT-a. Međutim u nekim slučajevima mrežni administratori su prisiljeni koristiti ih baš u tom slučaju i često samo rješenje je instalacija vatrozida sa statičnim pravilima pristupa. To dakako nije dobar način i pristup jer se tako smanjuje razina sigurnosti. N2N stvara prednost svim mrežnim upravljačkim aplikacijama prije svega za kreiranje sigurnih WAN upravljačkih mreža na kojima se protokoli mogu odvijati bez ulaženja u sigurnost računa ili mrežne postavke. Koristeći drugačija imena zajednica administratori mogu dodati sigurnosnu razinu kreiranjem više poklapanja za svaku grupu tog homogenog sustava upravljanja resursima. Stoga je samo nadziranje prometa podijeljeno. U tradicionalnim tehnikama kao što su VLAN i VPN-ovi ovakav način upravljanja mrežom nije bio tako lako izvediv te ni približno fleksibilan kao u N2N-u.

Primjena N2N

Kroz sva objašnjenja i priču o N2N-u dotaknuta je i bit i primjer korištenja N2N-a. Prije svega njegova korist je velika ukoliko između dvije povezane strane ne postoji potreba za jednokratnim povezivanjem, tada je uspostava N2N mreže nepotrebna i spora. Ukoliko se dvije strane žele povezati sigurnim kanalom preko N2N P2P VPN mreže da to bude temelj za stalnu komunikaciju bez potrebe za stalnim provjeravanjem adrese drugog korisnika ili više njih, tada je N2N pravo sredstvo za to. Omogućuje jednostavnu instalaciju i rukovanje te veoma siguran i brz transfer podataka bez obzira ne mrežnu topologiju ili fizičku lokaciju samog korisnika mreže. Zajednice su kreirane lako i brzo te sama komunikacije i korištenje N2N mreže može se veoma brzo uspostaviti. N2N je prije svega koristan korisnicima koji mijenjaju dosta mreže, a potrebna im je pripadnost nekoj zajednici u kojoj dijele podatke ili komuniciraju.

Praktični rad

U praktičnom radu implementirana je N2N VPN mreža između računala. VPN mreže su danas postale svakodnevica dosta korisnika jer su zbog svoje jednostavnosti i sigurnosti odličan način povezivanja. N2N mreža je još jedan korak prema poboljšanju VPN mreža i otvaranju vrata širem korištenju. Praktični rad prije svega će sadržavati korake koje je potrebno proći kako bi se računala umrežila unutar jedne N2N mreže te će sadržavati detaljna pojašnjenja sa slikama direktno iz svakog pojedinog dijela koji je ključan za uspostavljanje mreže.

N2N prije svega dozvoljava korisniku da kreira VPN konekciju između dva ili više računala u različite svrhe, kao što je već i prije napomenuto. Kako bi se računalo spojilo s drugim računalom potrebno je pokrenuti rubni čvor na svakom računalu. Upravo zbog toga što su potrebni samo rubni čvorovi kako bi se povezali na korisničkim računalima samo ograničenje broja ne postoji. Iako sva računala zahtijevaju samo rubni čvor makar jedno računalo u zajednici(community) treba kreirati super-čvor ukoliko se ne koristi neki besplatni vanjski super-čvor kao što ću u daljnjim primjerima biti pokazano. U praktičnom dijelu korištene su obije varijante, prvo je kreiran vlastiti super-čvor, ali zbog male iskoristivosti i samog porta 82 na kojem se po osnovnim postavkama nalazi vanjski super-čvor koji je korišten nije bilo potrebe za drugim portom. Nakon što je riješeno pitanje super-čvora bitno je reći da je njegova uloga veoma bitna i to je računalo koje bi trebalo biti uvijek dostupno svim rubnim čvorovima unutar mreže jer se komunikacija obavlja preko super-čvora. Svi rubni čvorovi moraju prvo uspostaviti vezu sa super-čvorom kako bi komunicirali s drugim rubnim čvorovima, upravo zato jer je on poveznica između svih rubnih čvorova. Nakon što je informacija potrebna za povezivanje rubnih čvorova dodijeljena super-čvor više nema svoju funkciju i nije više u potrebi raditi. Uspostave veza između rubnih čvorova zatim teku direktno između njih bez super-čvora. Ukoliko se mreža sastoji od samo dva računala jedno računalo ima ulogu rubnog i super-čvora dok je drugo samo u ulozi rubnog čvora i mreža je uspostavljena.

Glavna svrha korištenja N2N-a i polagan rast u njegovoj populaciji ogleda se kroz računalne igre. Prije svega N2N je gotovo jednak sa računalnim programom Hamachi koji sam već prije spomenuo, ali glavna razlika što je Hamachi unazad nekoliko godina promijenio svoju politiku i postao dijelom komercijalan te ukoliko želimo koristiti punu verziju potrebno je izdvojiti nešto novca, a opće je poznato da ta populacija ne raspolaže velikim svotama novca koje bi uložili u samo povezivanje računala. Druga loša strana Hamachia što nije baš toliko jednostavan i intuitivan kad se treba povezati računala unutar mreže. Zadnja, ali moglo bi se i reći glavna mana Hamachia je što raspolaže samo C klasom IP adresa pa se često dogodi da računala unutar iste mreže koja se žele povezati s peerom imaju različita prva 3 okteta IP adrese pa se samim tim povezivanje onemogućava. Ukoliko je naša ip adresa 1.1.1.1 onda i IP adresa peera mora biti u istom razredu tj. 1.1.1.xxx. To je stvorilo velike probleme oko korištenja samog Hamachia i vratilo ga u drugi plan. Još jedna bitna karakteristika je to što su te adrese naravno nasumično dodijeljene od Hamachia tako da kad god želimo pristupiti kreiranom serveru nekog drugog korisnika moramo ga prije toga naći na popisu korisnika mreže te pročitati njegov IP pa zatim se tek spojiti, ovo oduzima vrijeme i nije praktično.

Upravo zbog svih ovih mana Hamachia pojavili su se slični klijenti kao Garena, Leaf, Wippien i naravno N2N. Kroz daljnji tekst biti će pokazano kako je moguće povezati više računala koja će zatim biti u mogućnosti imati jednu statičnu IP adresu koju će uvijek moći koristiti unutar svoje zajednice. Samo kreiranje N2N zajednice i povezivanje računala zahtjeva kratko vrijeme ukoliko se sam postupak dobro objasni i prikaže.

Za potrebe ovog projekta sam snimio kratki video tutorial u kojem pokazujem kako postaviti n2n, video sam uploadao na youtube i postavio ga javno vidljivim. Korisnici koji žele postaviti n2n moraju slijediti pisane upute te video upute kako bi postavili n2n. Link na video http://www.youtube.com/watch?v=7qW6_3BKT0E

U implementaciji je korišteno više načina povezivanja koji se prije svega tiču korištenja N2N edge.exe i N2N supernode.exe datoteka koje su preuzete s službene N2N stranice, a služe za CMD pokretanje samog rubnog i super-čvora te sam koristio N2N GUI v1.0 koji je GUI način za povezivanje i možda malo pristupačniji običnim korisnicima.

Kod testiranja pinga i samog uspostavljanja mreže korištena su dva besplatna vanjska super-čvora:

a) IP: 88.86.108.50

Port: 82

Host: vpnhosting.cz

b) IP: 217.172.180.69

Port: 82

Host: EPC Gaming

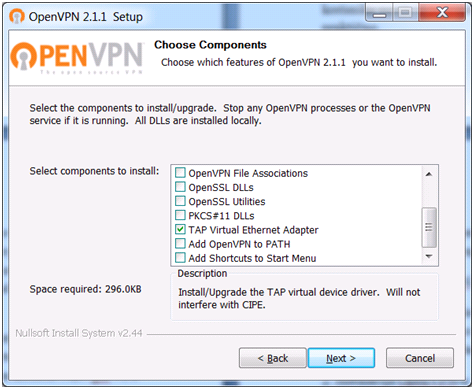

Preuzimanje OpenVPN instalacije

Preuzimanje se vrši preko službene stranice openvpn.net, a u radu je korištena verzija 2.1.1. iako trenutno postoji i novija verzija 2.2.2., ali nije bilo potrebe jer i ova verzija radi savršeno što se tiče samog N2N-a.

Instalacija OpenVPN-a

Kod same instalacije bitno je da pokrenemo .exe datoteku koju smo dobili preuzimanjem instalacije te da maknemo sve kvačice osim one na TAP Virtual Ethernet Adapteru koji nam je potreban kako bi uspostavili N2N mrežu. Na slici 5.2. je prikazan taj korak kod instalacije.

Kreiranje rubnog čvora

Samo kreiranje je postupak koji je gotovo u nekoliko sekundi bilo putem GUI klijenta ili preko CMD konzole, ali je definitivno najvažniji korak u umrežavanju računala u zajednicu. Prije svega ovaj korak moraju provesti sva računala koja žele biti uključena u N2N zajednicu. Postoje dva tipa kreiranja mrežnog čvora kao što sam već prije napomenuo. Oba tipa ne zahtijevaju nešto previše iskustva i znanja rukovanja sa VPN mrežama ukoliko je sam postupak jasno objašnjen i prikazan kao što ja to nastojim u svom radu.

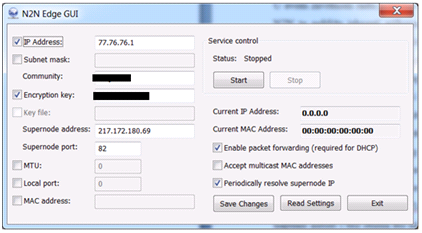

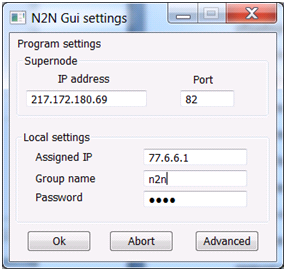

a) N2N GUI edge

Na slici 5.3. prikazana je novija verzija N2N edge GUI(v1.0) koja je i aktualna verzija koja se koristi kod ovog načina kreiranja rubnih čvorova. Pristup samoj aplikaciji je veoma jednostavan. Od nas zahtjeva da odredimo našu IP adresu koju ćemo koristiti u budućnosti i koja je dosta važna jer ju nećemo mijenjati svako malo, potrebno je napomenuti da je IP adresa u mogućnosti poprimiti bilo koje brojeve ukoliko se radi o valjanom formatu za IP adresu v4 xxx.xxx.xxx.xxx. Zatim treba odrediti ime zajednice(community) pod čijim imenom ćemo zapravo kreirati mrežu i koja je zapravo ključ našeg povezivanja i ujedinjavanja. Nakon toga možemo i ne moramo staviti zaštitni ključ na našu mrežu ovisno o tome hoće li mreža biti javno otvorena ili privatna. Nakon toga unosimo IP adresu super-čvora bilo sa standardnim 82 portom ili smo sami kreirali neki novi jedinstveni port za našu zajednicu. Nakon toga je potrebno samo spremiti promjene i pokrenuti N2N mrežu. Svi korisnici nakon pokretanja rubnog čvora u mogućnosti su koristiti pun potencijal ove VPN mreže.

Na slici 5.4. je prikazana verzija 0.36 koja je još bila u beta fazi i imala je nekolicinu bugova te je kroz daljnja poboljšanja postala pristupačnija i bolje opremljena postavkama.

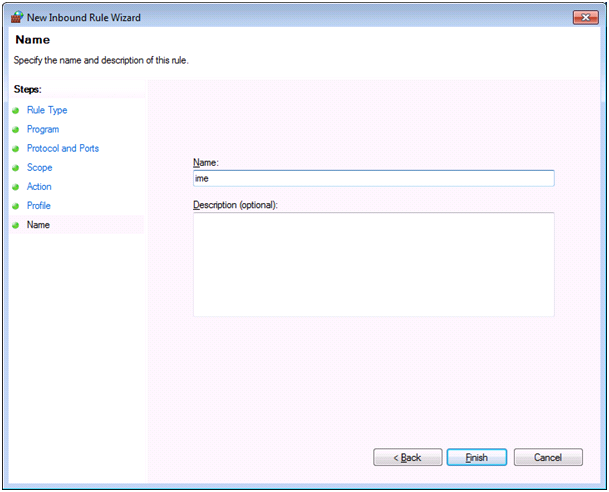

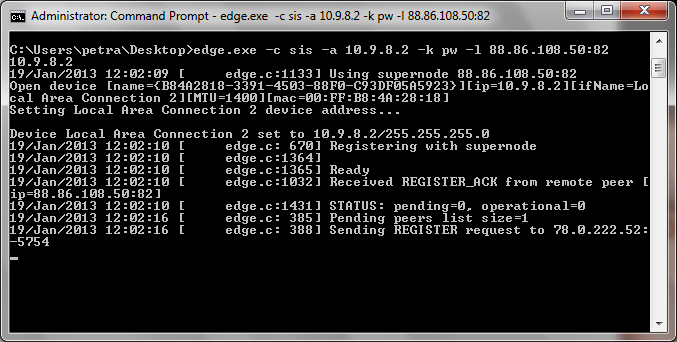

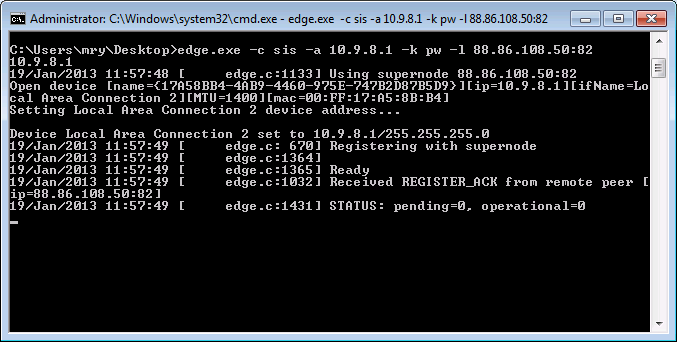

b) N2N CMD(console) edge

Ova verzija zahtjeva ipak neko znanje rukovanja command promptom ili naredbama unutar linux konzole. Potrebno je napomenuti da N2N je moguće pokrenuti na svakoj platformi, ali ovaj rad je pretežito baziran na verziji za operacijski sustav WinOS jer se većinom računalne igre i igraju na toj platformi. Za ovaj korak potrebna je već spomenuta datoteka, a to je edge.exe koja je preuzeta sa n2n službene stranice. Koraci koji su prikazani pomoću slika prikazuju kako se pokreće edge.exe datoteka te koji su parametri potrebni kako bi se uspješno kreirao rubni čvor. Postupak je pokazan na slici 5.5.

Objašnjenje samih parametara:

- -c je oznaka za naziv community-a tj. zajednice koju kreiramo

- -a je "Assigned IP" ili odabrana IP adresa za računalo koje kreira rubni čvor

- -k je lozinka za zajednicu(N2N mrežu) kojoj pristupamo

- -l je "super-čvor IP" i "super-čvor port", odvojen dvotočkom

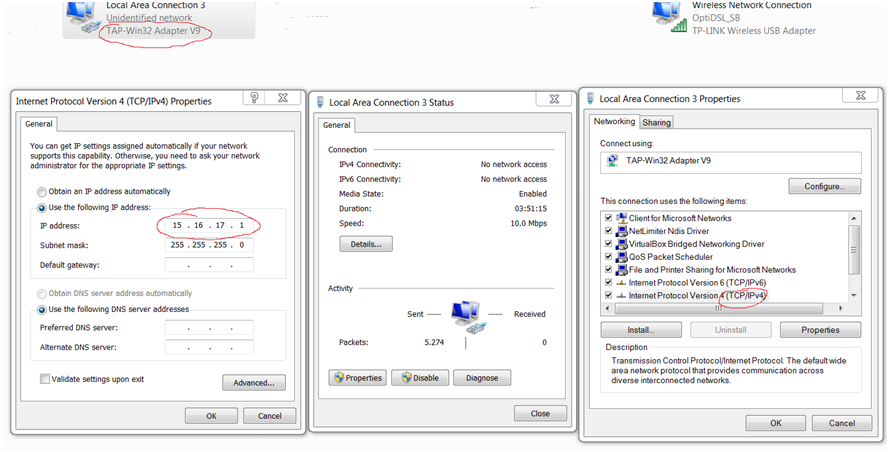

Na slici 5.7. je prikazano samo uspostavljanje konekcije i samog rubnog čvora. Vidljivo je da se IPv4 adresa nalazi na samim postavkama te da je to TAP-Win32 Adapter koji smo dobili instaliranjem OpenVPN-a te koji zapravo kreira VPN mrežu.

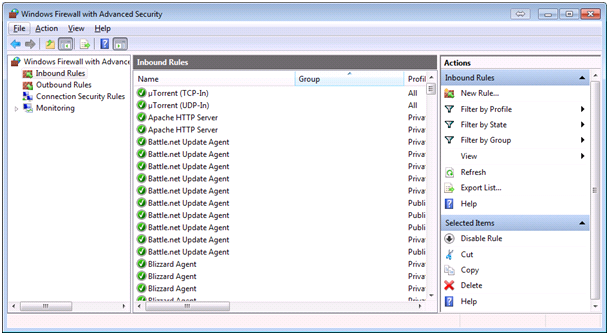

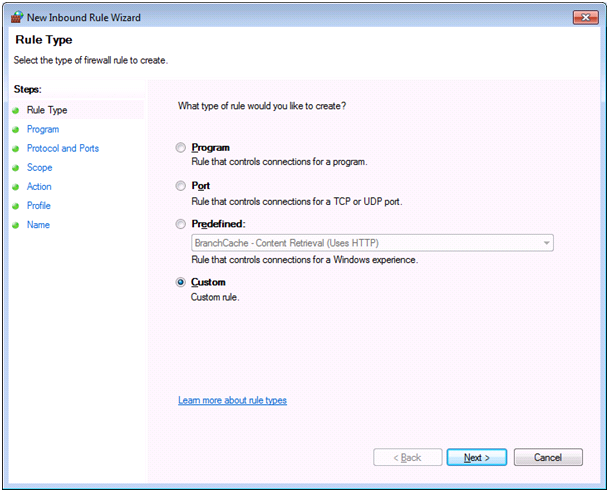

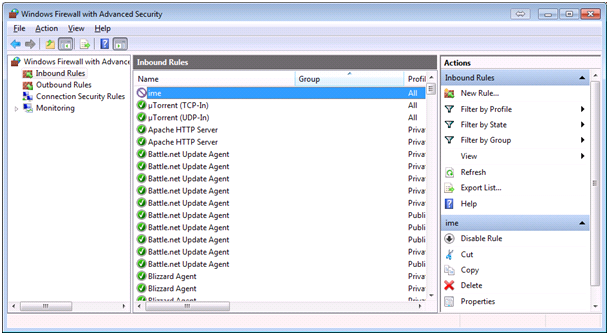

Podešavanje Vatrozida

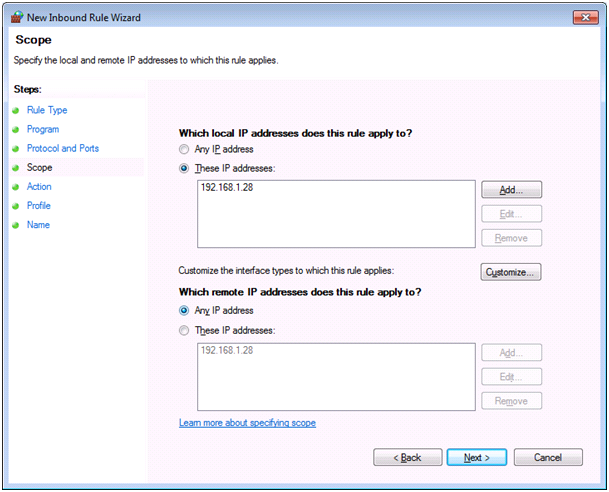

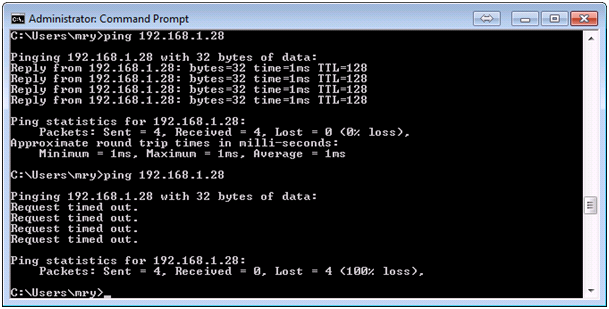

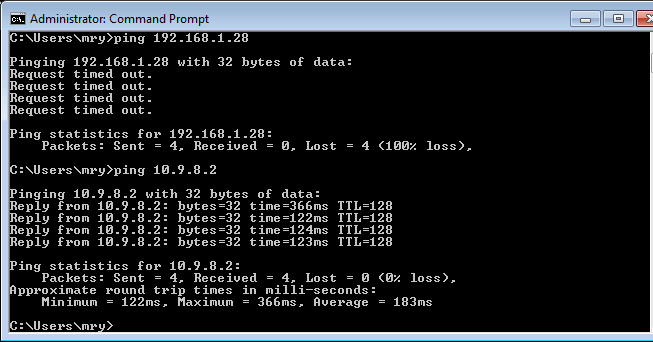

Kao sredstvo testiranja same n2n veze koja bi kao VPN mreža trebala zaobilaziti vatrozid odlučio sam se koristiti Windows 7 vatrozidom. Njega sam konfigurirao na način da će blokirati sav lokalni promet, tj. pošto imam 2 spojena računala u mrežu na vatrozidu jednog računala sam blokirao sam promet s ip-adrese drugog računala. Zatim sam testirao samu povezanost preko normalne veze pinganjem drugog računala i naravno ping nije prolazio što je potvrda da vatrozid radi. Nakon što sam ih povezao n2n vezom i spojio ih u VPN mrežu pinganjem se ponovno mogao dobiti response i to je potvrda da n2n VPN prolazi kroz vatrozid. U slijedećim slikama prikazan je sam postupak konfiguracije vatrozida te pinganje u cmd-u.

Na slici 5.8 prikazan je poćetni ekran kod podešavanja vatrozida na Windows 7 operacijskom sustavu.

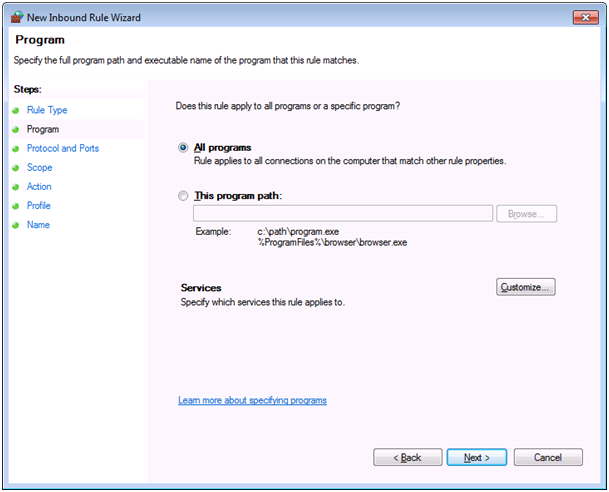

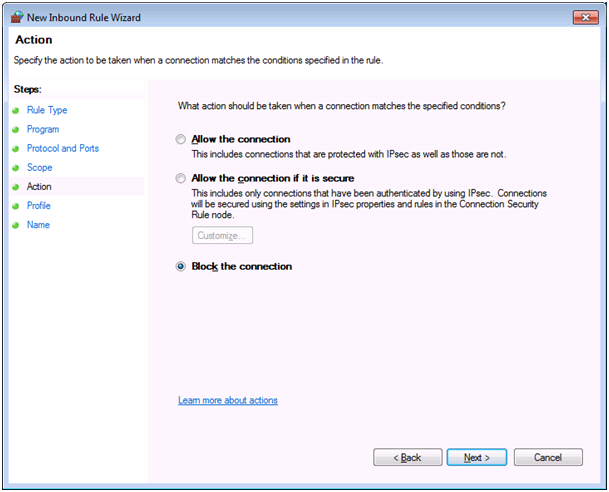

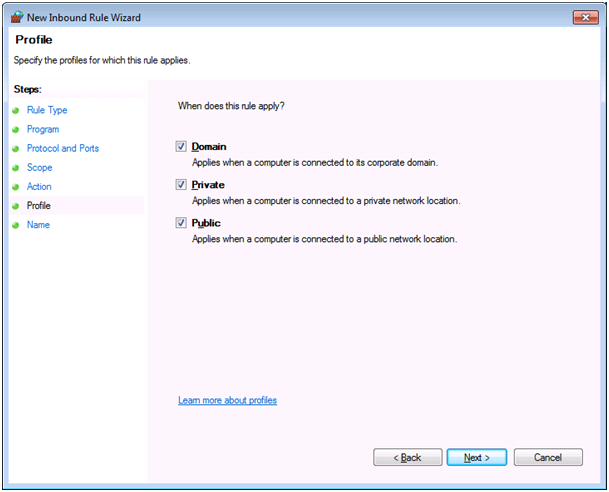

Na slikama 5.9, 5.10, 5.11, 5.12, 5.13, 5.14 prikazano je podešavanje vatrozida u skladu s time da blokira lokalni promet na svim portovima i za sve programe. Podešavanje ovog vatrozida je čisto klikanje te je potrebno znati samo ono što želimo blokirati.

Na slici 5.15 prikazano je pinganje prije i poslije postavljanja vatrozida te je vidljivo da kad je vatrozid uključen nema responsea od drugog računala, ali kad je vatrozid(pravilo) isključeno ping prolazi(računala su povezana).

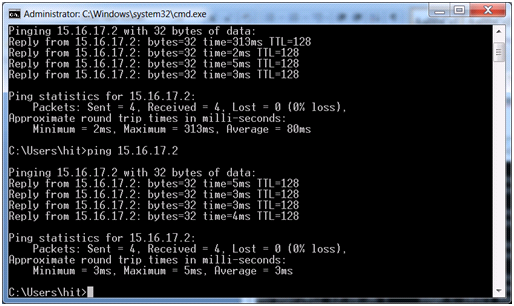

Nakon što je vatrozid testiran sada ću postaviti n2n VPN mrežu te testirati ping, sve će biti prikazano slikama iz cmd-a.

Na slikama 5.16 i 5.17 je prikazano postavljanje n2n node-ova na računalima.

Na slici 5.18 prikazano je pinganje drugog računala prvo putem lokalne ip adrese, koje naravno nije prošlo jer je postavljen vatrozid, a zatim pomoću n2n ip adrese koje prolazi.

Zaključak

Kroz rad su objašnjeni pojmovi P2P, VPN i N2N te pobliže iskazana njihova primjena danas. Koncentracija je bila na prije svega na objašnjavanju N2N mreža čiji je i praktični dio također unutar rada. Kako bi bio objašnjen sam pojam N2N mreža potrebno je bilo proći kroz njen nastanak koji je omogućen zahvaljujući prethodnom razvijanju VPN P2P mreža. Ukratko je istaknuta sama arhitektura te primjena P2P mreža, a zatim i arhitektura i primjena VPN mreža što je sve prethodilo daljnjem objašnjavanju same arhitekture N2N mreža, a i služilo je kao pomoć i uvod za sam praktični rad. Teorijski dio rada prije svega služi kao podloga za razumijevanje i lakšu implementaciju praktičnog dijela. Kroz samu izradu rada dalo se mnogo naučiti o arhitekturi VPN i P2P mreža te je pokazan njihov princip rada koji uvelike olakšava razumijevanje. Kroz rad se provlači motiv N2N mreža koji u svakom segmentu pokušava istaknuti njihovu kvalitetu. U radu je pretežito korištena literatura s interneta koje nije bilo u velikim količinama, ali sama dokumentacija autora te njihov članak na temu N2N mreža pružio je dostatan izvor informacija. Također brojni korisnici ove mreže koji su napisali svoje viđenje prilikom korištenja mreže su uvelike pomogli.

Literatura

- Paul Ferguson, Geoff Huston (1998). What is a VPN?. Dostupno 15.1.2013. na http://citeseerx.ist.psu.edu/viewdoc/summary?doi=10.1.1.28.972

- Luca Deri, Richard Andrews (2008). N2N: A Layer Two Peer-to-Peer VPN. Dostupno 15.1.2013. na http://luca.ntop.org/n2n.pdf

- CERT (2009). Peer-to-peer mreže. Dostupno 15.1.2013. na http://www.cert.hr/sites/default/files/NCERT-PUBDOC-2009-11-282.pdf

- Luca Deri (2009). Open Source in Network Administration: the ntop Project. Dostupno 15.1.2013. na http://luca.ntop.org/OpenSourceConf_Athens2008.pdf

- CERT (2012). OpenVPN. Dostupno 15.1.2013. na http://www.cert.hr/sites/default/files/NCERT-PUBDOC-2010-04-298.pdf

- CERT (2012). Usporedba VPN poslužitelja. Dostupno 15.1.2013. na http://www.cert.hr/sites/default/files/CCERT-PUBDOC-2008-11-246.pdf

- Goran Božić (2008). Primjena IPSec-a u sprječavanju unutarnjih zlonamjernih počinitelja. Dostupno 15.1.2013. na http://biblio.irb.hr/datoteka/360921.GB_zavrsni__rad.pdf

- Cisco Systems (2009). Comparing MPLS-Based VPNs, IPSec-Based VPNs and a Combined Approach. Dostupno 15.1.2013. na http://www.cisco.com/warp/public/cc/so/neso/vpn/vpnsp/solmk_wp.pdf

- Government of Hong Kong (2008). Peer-to-Peer. Dostupno 15.1.2013. na http://www.infosec.gov.hk/english/technical/files/peer.pdf

- Charlie Scott, Paul Wolfe, Mike Erwin(1999). Virtual Private Newtorks, Second Edition. Dostupno 15.1.2013. na http://directory.umm.ac.id/Networking%20Manual/Virtual%20Private%20Networks%202nd%201999.pdf

- NETGEAR (2005). Virtual Private Newtorks Basics. Dostupno 15.1.2013. na http://documentation.netgear.com/reference/nld/vpn/pdfs/FullManual.pdf